Was ist EternalBlue?

EternalBlue ist ein von der NSA (National Security Agency) entwickeltes Microsoft-Software-Exploit zum Sammeln von Informationen – es ermöglicht den Fernzugriff auf Daten auf Microsoft-Geräten. EternalBlue wurde 2017 von der Hackergruppe Shadow Brokers von der NSA gestohlen und seitdem für verheerende Cyberangriffe auf der ganzen Welt wie WannaCry, Petya/NotPetya und Indexsinas verwendet.

Wie funktioniert EternalBlue?

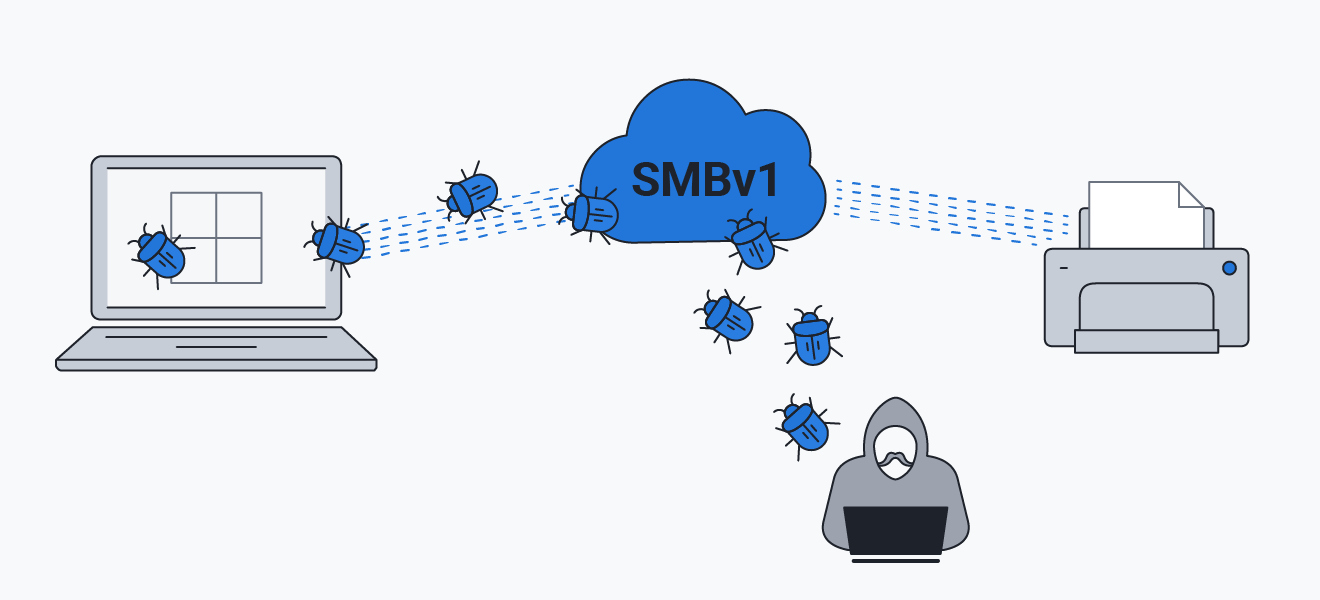

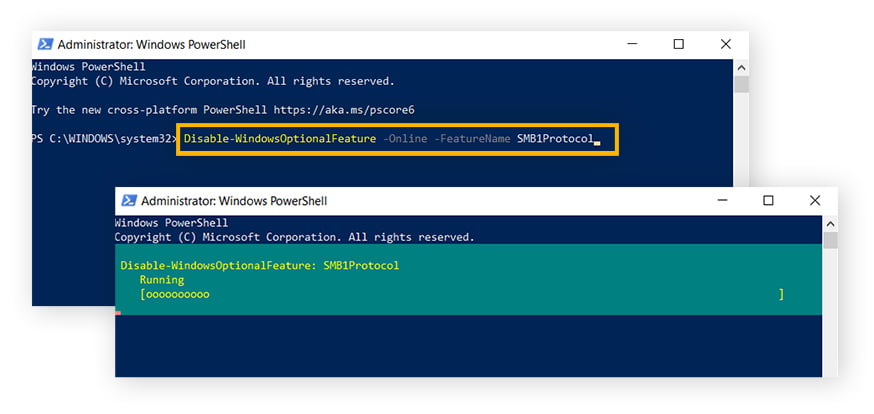

Das EternalBlue-Exploit (auch bekannt als MS17-010) nutzt eine Schwachstelle in einem Netzwerkprotokoll für die Dateifreigabe namens SMBv1 in Microsoft-Computern aus. Das Netzwerkprotokoll Server Message Block Version 1 hilft Computern bei der gemeinsamen Nutzung von Dateien mit Druckern, Ports und anderen Windows-Rechnern. SMBv1 enthält jedoch Fehler, die es Hackern ermöglichen, bösartige Datenpakete in das Netzwerk zu senden. Einmal eingedrungen, kann sich die Malware auf alle Geräte im Netzwerk und darüber hinaus verbreiten.

EternalBlue nutzt die SMBv1-Sicherheitslücken aus.

EternalBlue nutzt die SMBv1-Sicherheitslücken aus.

Trotz der Bemühungen von Microsoft, die Sicherheitslücke zu schließen und die Benutzer zu schützen, ist es Hackern gelungen, dieses Computer-Exploit für einige der größten Cyberangriffe der Geschichte zu nutzen. Heute sind die meisten Microsoft-Rechner gegen EternalBlue geschützt, dennoch sind viele immer noch gefährdet.

EternalBlue ist alt – warum sollten wir uns dann noch Sorgen machen?

Die berüchtigtsten Cyberangriffe mit dem EternalBlue-Exploit ereigneten sich im Jahr 2017. Seitdem sind die meisten Microsoft-Geräte gepatcht worden, das heißt, die EternalBlue-Sicherheitslücke wurde behoben. Es gibt aber immer noch viele Geräte, die das wichtige Sicherheits-Patch nicht erhalten haben.

Das Software-Update, das die Sicherheitslücken und Gefährdungen von EternalBlue behebt (der sogenannte MS17-010-Patch), hat einen schwachen Punkt: Es muss vom Benutzer installiert werden. Nach Schätzungen von Forschern gibt es über 1 Million SMB-Server, die für jeden im Internet zugänglich sind, und viele davon sind für EternalBlue-Angriffe anfällig.

Indexsinas

Indexsinas ist der neueste EternalBlue-Angriff, der weltweit durchgeführt wird. Indexsinas ist ein Computerwurm, d. h. ein sich selbst replizierender Computervirus, der einen Computer infiziert, sich vermehrt und dann einen anderen infiziert. Wurmbefall verursacht eine Kettenreaktion von Infektionen, die nur schwer zu stoppen ist.

Indexsinas verschafft sich seit 2019 über die EternalBlue-Sicherheitslücke Zugang zu Windows-Servern. Sobald ein Gerät mit dem Wurm infiziert ist, können Angreifer es nach Belieben nutzen. Sie können Dateien löschen, Funktionen steuern und sogar den Zugang zu Ihrem Computer an andere dubiose Akteure und gefährliche Hacker verkaufen. Es wird vermutet, dass die von Indexsinas befallenen Rechner zum Schürfen von Kryptowährungen verwendet werden, die dann in den Geldbörsen der Angreifer deponiert werden.

Indexsinas ist nach wie vor quicklebendig, und es ist möglich, dass die Hacker, die dahinter stecken, nicht so bald gefasst werden. Um geschützt zu sein, sollten Privatpersonen und Unternehmen, die Microsoft-Geräte verwenden, regelmäßig Updates durchführen, um Sicherheitslücken zu schließen. Mit einer leistungsstarken Antivirus-Software wie AVG AntiVirus können Sie Netzwerk-Scans vornehmen, um festzustellen, ob Ihr Gerät durch EternalBlue oder andere Sicherheitslücken gefährdet ist.

Die Geschichte von EternalBlue: Jahre der Datenverwüstung

EternalBlue ist ein bisschen wie Frankensteins Monster. Es wurde absichtlich von der US-Regierung geschaffen, die dann allerdings die Kontrolle darüber verlor. Seitdem wandert es durch die Welt und richtet überall, wo es auftaucht, Chaos an – und es lässt sich einfach nicht ausrotten.

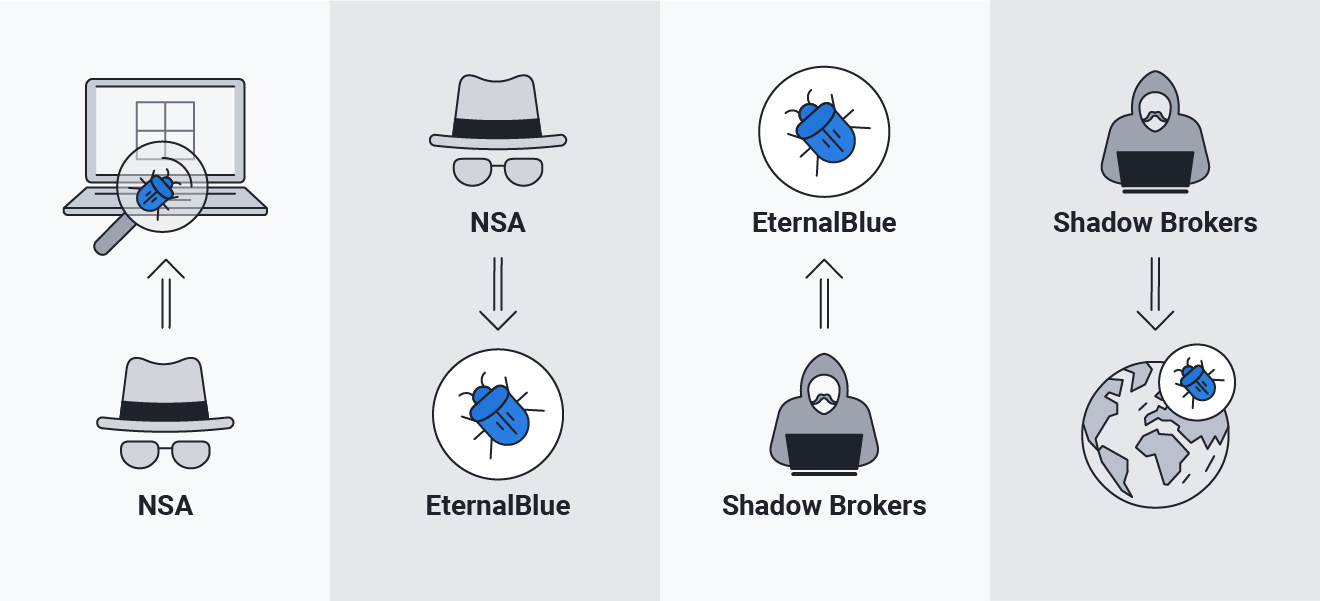

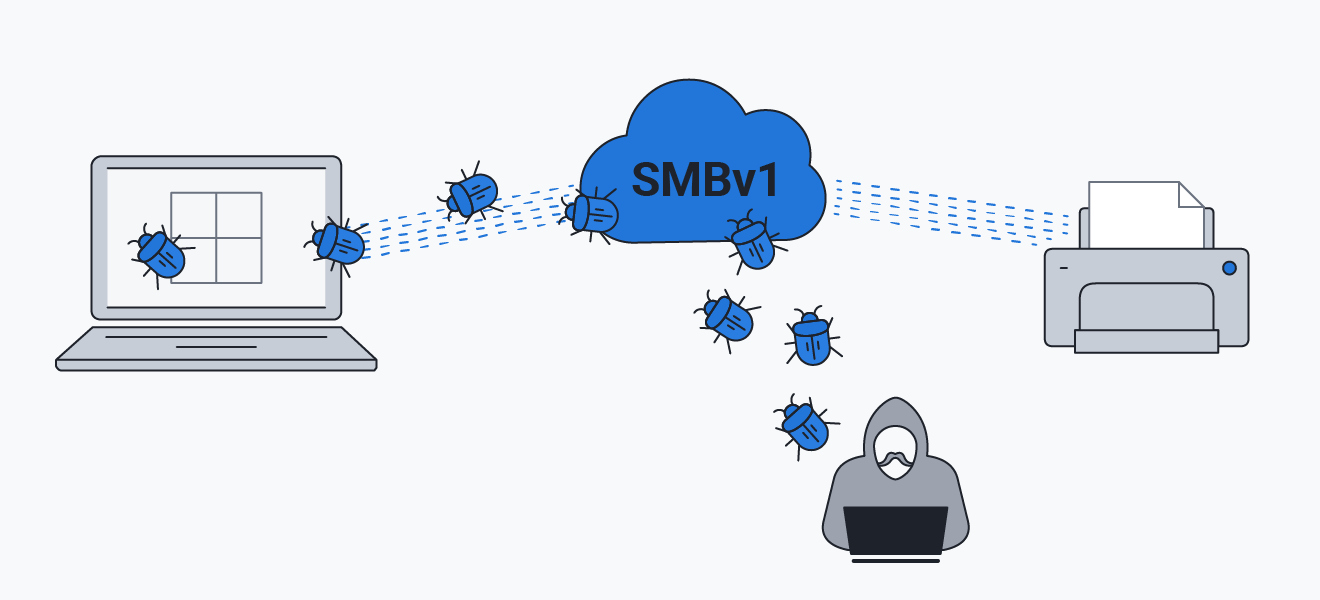

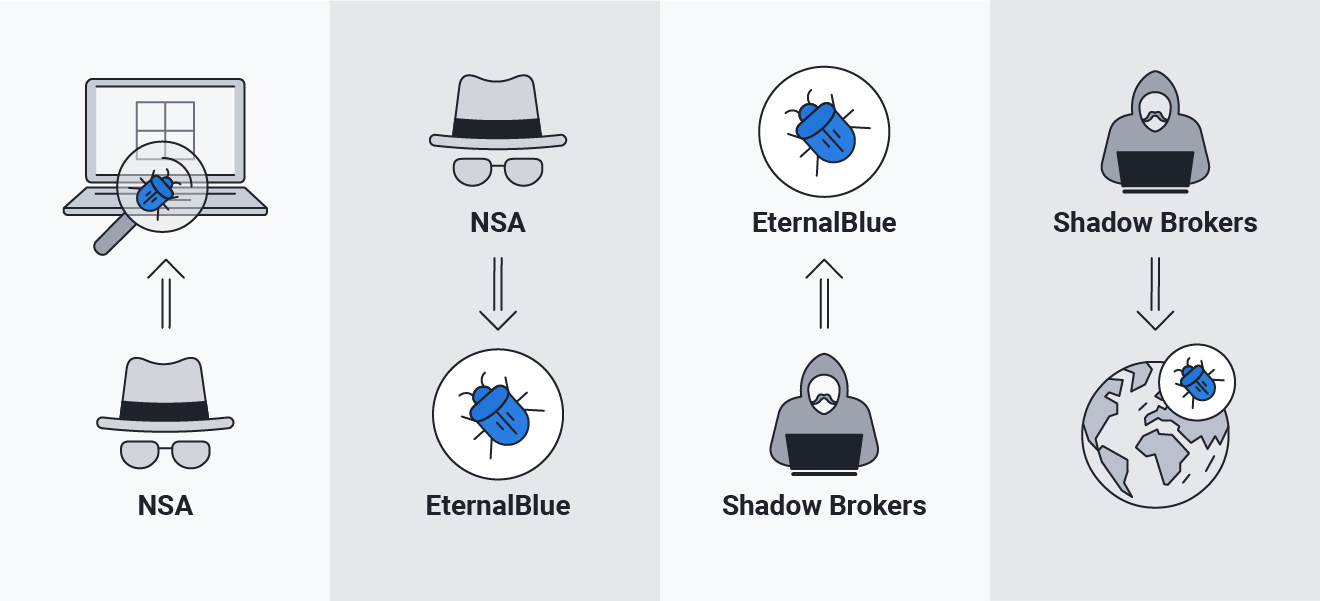

Wann genau die EternalBlue-Sicherheitslücke entdeckt wurde, ist nicht bekannt, aber wir wissen, dass sie ursprünglich von der National Security Agency der USA (NSA) gefunden wurde, und zwar als Teil ihres Plans, Schwachstellen in der Cybersicherheit zu sammeln und als Waffe einzusetzen. Offenbar hat die NSA EternalBlue jahrelang zum Sammeln von Informationen genutzt.

Im April 2017 wurde die NSA dann von der Hackergruppe Shadow Brokers gehackt und EternalBlue wurde enttarnt. Shadow Brokers hat EternalBlue auf Twitter (jetzt X) geleakt und in die Welt entlassen. EternalBlue ist in der National Vulnerability Database als CVE-2017-0144 verzeichnet.

Etwa einen Monat vor dem Leck hatte Microsoft das Security Bulletin MS17-010 veröffentlicht – einen Patch für die EternalBlue-Sicherheitslücke. Dies deutet darauf hin, dass die NSA Microsoft wahrscheinlich kurz nach dem Shadow Brokers-Hack über die Sicherheitsverletzung informiert hat. Microsofts Bemühungen reichten jedoch nicht aus, um größere Cyberangriffe zu verhindern, die nur einen Monat nach dem Leck der Shadow Brokers begannen. Millionen von Einzelpersonen und Unternehmen waren anfällig für Datendiebstahl und ein ganzes Universum von Malware.

Die größten Hacks, die durch EternalBlue ermöglicht wurden, waren WannaCry und NotPetya, die beide innerhalb von zwei Monaten nach dem EternalBlue-Leck begannen.

EternalBlue wurde von der NSA entdeckt und später von der Hackergruppe Shadow Brokers verbreitet.

EternalBlue wurde von der NSA entdeckt und später von der Hackergruppe Shadow Brokers verbreitet.

WannaCry

WannaCry war der erste große Cyberangriff, der das EternalBlue-Exploit ausnutzte. WannaCry verbreitete sich im Mai 2017, etwa einen Monat nach dem Leck von EternalBlue durch Shadow Brokers. WannaCry war eine Form von Ransomware-Angriff, also ein Cyberangriff, bei dem Daten erbeutet und hinter einer Paywall gesperrt werden, bis ein Lösegeld gezahlt wird.

WannaCry verbreitete sich schnell und hatte kein spezifisches Ziel, aber es dauerte nicht lange, bis große Institutionen betroffen waren. Zu den größten Namen gehörten FedEx, LATAM Airlines und der britische National Health Service (NHS). Der durch WannaCry verursachte Schaden wird auf Milliarden von Dollar geschätzt.

Petya/NotPetya

Petya war eine Cyberattacke, die ursprünglich im Jahr 2016 gestartet wurde. Zu diesem Zeitpunkt hat sie jedoch nicht viel Schaden angerichtet. Um zu einem wirklich verheerender Angriff zu werden, brauchte sie ein geeignetes Tool – und das war EternalBlue. Etwa einen Monat nach WannaCry begann sich die zweite Version von Petya – (NotPetya genannt) – zu verbreiten, indem sie auf die EternalBlue-Sicherheitslücke abzielte.

NotPetya war ein Ransomware-Angriff mit einer besonders heimtückischen Eigenschaft: Es war sozusagen ein unheilbarer Virus. Der Cyberangriff verschlüsselte dauerhaft die Master File Table (MFT) und den Master Boot Record (MBR) eines Computers. Selbst wenn Sie bezahlt hätten, wären Ihre Dateien nicht freigegeben worden – die von NotPetya betroffenen Systeme waren für immer unbrauchbar.

WannaCry hatte gerade erst als einer der größten Hacks der Geschichte Schlagzeilen gemacht. Und jetzt, nur einen Monat später, stellte NotPetya WannaCry hinsichtlich seiner Reichweite und der Kosten des verursachten Schadens in den Schatten.

Die schwindelerregenden Kosten von EternalBlue

Es ist schwierig, die Kosten des weltweit angerichteten Disasters durch EternalBlue zu bestimmen, vor allem, weil das Exploit bis heute weiterhin Schaden anrichtet.

WannaCry und NotPetya haben Schätzungen zufolge jeweils Schäden in Milliardenhöhe verursacht, wobei NotPetya der schlimmste Übeltäter ist. Und Indexsinas ist nach wie vor aktiv, mit den entsprechenden kostspieligen Konsequenzen.

Zu den Unternehmen und Organisationen, die die größten Verluste aufgrund von EternalBlue erlitten haben, gehören:

-

Merck/MSD (Pharmariese): 670 Millionen Dollar

-

FedEx (europäisches TNT-Express-Geschäft): 400 Millionen Dollar

-

Maersk: 300 Millionen Dollar

-

Mondelez: 180 Millionen Dollar

Wenn man diese Summen zusammenzählt, ist leicht zu erkennen, warum EternalBlue auch heute noch eine so große Sache ist. Hacker nutzen dieses Exploit weiterhin, um Schaden anzurichten, und sie werden damit erst aufhören, wenn sie es nicht mehr können. Jedes Microsoft-Gerät sollte durch die bestmögliche kostenlose Antiviren-Software geschützt werden, um einen Befall mit EternalBlue zu verhindern und andere gefährliche Bedrohungen zu blockieren.

So wehren Sie EternalBlue-Angriffe ab

EternalBlue ist wie eine unverschlossene Hintertür zu Ihrem Computer, die Hackern Zugang zu Ihren persönlichen Daten oder gar Ihrem gesamten Netzwerk verschafft. Hacker können problemlos jede beliebige Malware einschleusen und ablegen, von Ransomware über Würmer bis hin zu Trojanern.

Hier erfahren Sie, wie Sie EternalBlue-Angriffe verhindern können und wie Sie möglicherweise gehackt werden können:

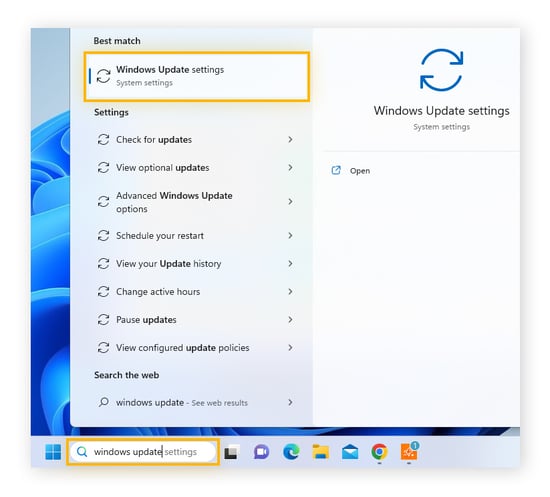

Geräte sollten stets auf dem neuesten Stand gehalten werden

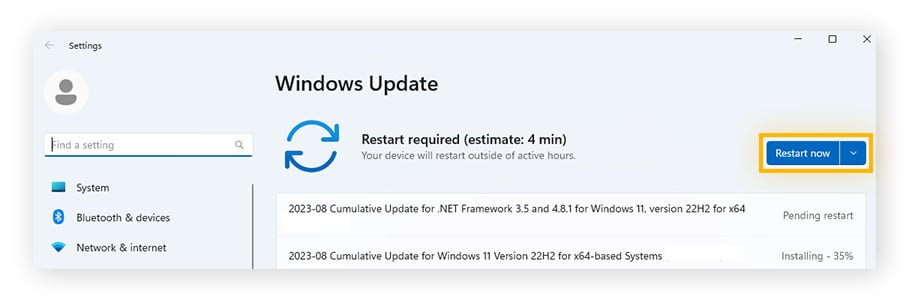

Ob Privatperson oder Unternehmen: Stellen Sie sicher, dass alle Ihre Microsoft-Geräte auf dem neuesten Stand sind. Durch diese Aktualisierung wird der EternalBlue-Patch MS17-010 automatisch installiert und die Tür, die EternalBlue offen gelassen hat, effektiv geschlossen.

-

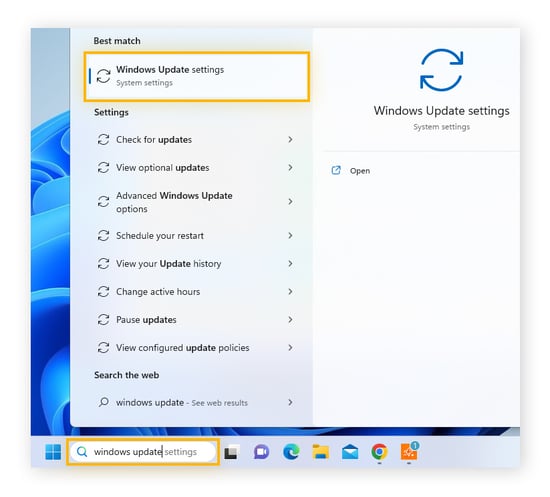

Geben Sie Windows Update-Einstellungen in das Suchfeld ein und klicken Sie dann auf Öffnen.

-

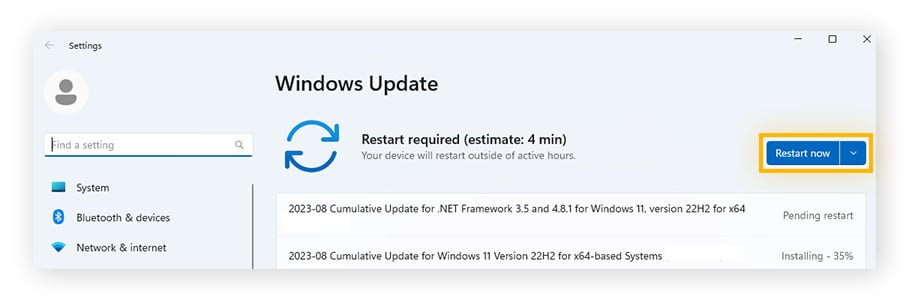

Klicken Sie auf Jetzt neu starten, wenn Updates verfügbar sind, oder auf Auf Updates prüfen.

SMBv1 deaktivieren

SMBv1 ist das fehlerhafte Schutzprotokoll, das die EternalBlue-Sicherheitslücken verursacht. Falls auf Ihrem PC vorhanden – in der Regel ist das in älteren Windows-Versionen der Fall – deaktivieren Sie es.

SMBv1 ist in den folgenden Versionen nicht standardmäßig installiert:

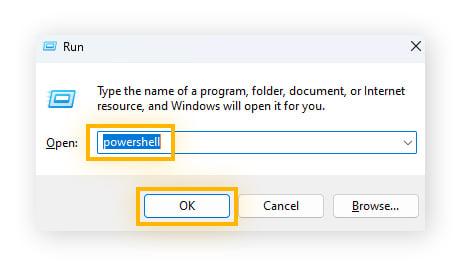

Sie können SMBv1 über PowerShell deaktivieren:

-

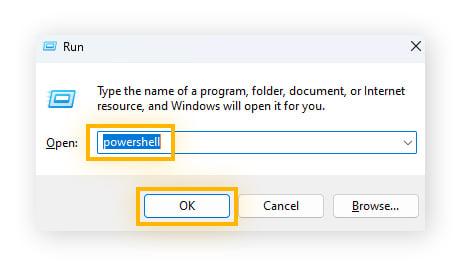

Öffnen Sie PowerShell, indem Sie die Tasten Windows + R drücken, dann powershell eingeben und auf OK klicken.

-

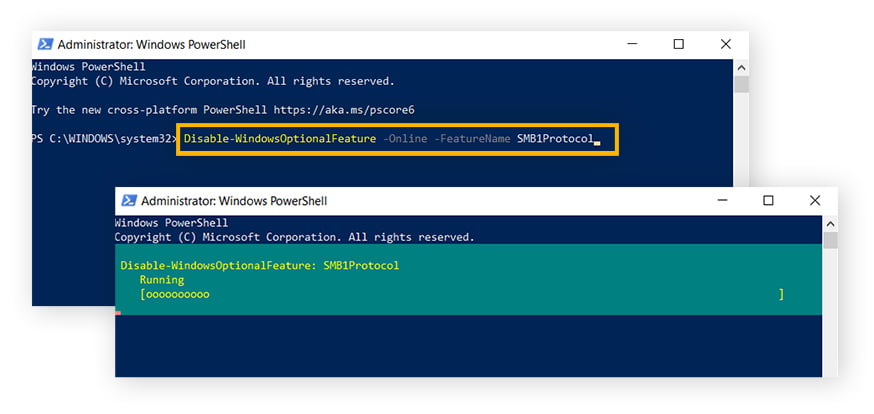

Geben Sie den Befehl Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol ein und drücken Sie die Eingabetaste.

Antivirussoftware herunterladen

Es ist entscheidend, auf allen Ihren Geräten eine zuverlässige Antivirus-Software zu installieren. Dies schützt Sie vor EternalBlue und hilft, andere Hacker- und Malware-Angriffe zu verhindern.

Gehen Sie folgendermaßen vor, um unsere kostenlose Antivirus-Software zu installieren:

-

Laden Sie AVG AntiVirus herunter.

-

Folgen Sie den Anweisungen auf dem Bildschirm, um AVG AntiVirus zu öffnen und zu installieren.

Installieren Sie EDR-Software (für Unternehmen)

Falls Sie ein Unternehmen führen, stellen Sie sicher, dass jedes Gerät in Ihrem Netzwerk über eine effiziente EDR-Software (Endpoint Detection and Response) verfügt. Diese Technologie schützt vor Cyberangriffen und erkennt verdächtiges Verhalten und potenzielle Bedrohungen auf Geräten, um sie zu bekämpfen, bevor sie Schaden anrichten können.

Schützen Sie sich vor Online-Bedrohungen mit AVG

In der digitalen Welt lauern Bedrohungen überall, und Angriffe auf die Cybersicherheit richten bei Unternehmen und Privatpersonen immer wieder großen Schaden an. Mit den geeigneten Vorsichtsmaßnahmen können Sie sich jedoch vor Cyberangriffen und Malware schützen.

AVG AntiVirus hilft Ihnen dabei, nicht sichere Links zu blockieren, Computerviren zu verhindern und Sicherheitslücken wie das EternalBlue-Exploit zu erkennen, um so Ihr digitales Leben zu schützen. Holen Sie sich noch heute unseren branchenführenden Online-Schutz.

EternalBlue nutzt die SMBv1-Sicherheitslücken aus.

EternalBlue nutzt die SMBv1-Sicherheitslücken aus. EternalBlue wurde von der NSA entdeckt und später von der Hackergruppe Shadow Brokers verbreitet.

EternalBlue wurde von der NSA entdeckt und später von der Hackergruppe Shadow Brokers verbreitet.