Im Gegensatz zu Viren replizieren sich Trojaner nicht selbst, indem sie andere Dateien oder Computer infizieren. Stattdessen handelt es sich um einen Köder, der andere bösartige Software (Malware) einschleust und sozusagen als Geschenk verpackt ist, um die eigentlichen ruchlosen Absichten im Verborgenen zu halten.

Trojaner überleben, indem sie unbemerkt bleiben. Sie können sich ruhig in Ihrem Computer einnisten, Informationen sammeln Sicherheitslücken erschaffen oder einfach Ihren Computer übernehmen und Sie aussperren.

Was ist ein Trojaner?

Im Grunde genommen handelt es sich bei einem Trojaner um ein bösartiges Programm, das vorgibt harmlos zu sein um Menschen dazu zu bringen es herunterzuladen.

Trojaner zeichnen sich dadurch aus, dass es sich um die erste Malware handelt, die es jemals gegeben hat. Ihr Name wurde bereits im Jahre 1974 in einem Bericht der US Air Force geprägt, der alle hypothetischen Möglichkeiten aufgelistet hat, wie ein Computersystem kompromittiert werden könnte. Trojaner sollten nicht allzu lange nur Theorie bleiben.

Bereits ein Jahr später wurde der erste „echte“ Trojaner (obwohl hier die Meinungen, ob er wirklich zählt, auseinander gehen) in freier Wildbahn entdeckt: ein Programm namens ANIMAL-PERVADE. Dieses Stück Code hat sich als Computerspiel getarnt, um Benutzer dazu zu bringen es herunterzuladen und um anschließend einen sich selbst replizierenden Virus einzuschleusen. Dieses einfache Tier-Ratespiel hat auf jedem Laufwerk, auf das der jeweils aktive Benutzer zugreifen konnte, Backups von sich selbst angefertigt, und hat keine Mühe gescheut, dabei nichts zu beschädigen oder zu überschreiben. Das Ganze war harmlos und leicht zu beheben, doch da das Programm den darin enthaltenen Virus nicht preisgab, lässt es sich als Trojaner einstufen.

Trojaner, die danach kamen, waren nicht mehr so unschuldig und sie avancierten schnell zu einer der beliebtesten Arten einen Malware-Angriff zu starten. Dies gilt besonders heute, wo „Social Engineering“ (eine Art von Bedrohung, die Manipulation und Lügen über soziale Netzwerke umfasst) zu einer der bevorzugten Methoden der Verbreitung von Malware aller Art geworden ist.

Was tun Trojaner eigentlich?

Da Trojaner so vielseitig einsetzbar sind und sie unentdeckt bleiben können, ist ihre Popularität förmlich durch die Decke geschossen, weshalb sie für viele Online-Kriminelle auch die bevorzugte Art von Malware darstellt.

Einige der häufigsten Aktionen, die von Trojanern ausgeführt werden, sind:

Das Einrichten von Hintertürchen: Üblicherweise führen Trojaner Änderungen an Ihrem Sicherheitssystem durch, sodass sich dann auch weitere Malware oder gar Hacker Zugriff verschaffen können. Es handelt sich hierbei normalerweise um den ersten Schritt bei der Erstellung eines Botnets.

Spionage: Bei manchen Trojanern handelt es sich im Wesentlichen um Spyware, die so konzipiert wurde, dass sie darauf wartet, bis Sie auf Ihre Online-Konten zugreifen und Ihre Kreditkartendaten eingeben, und anschließend Ihre Passwörter und andere Daten an ihren Urheber sendet.

Die Verwandlung Ihres Computers in einen Zombie:Manchmal ist ein Hacker gar nicht an Ihnen interessiert, sondern er möchte einfach nur Ihren Computer nur als Sklave in einem Netzwerk verwenden, das unter seiner Kontrolle steht.

Die Verwandlung Ihres Computers in einen Zombie:Manchmal ist ein Hacker gar nicht an Ihnen interessiert, sondern er möchte einfach nur Ihren Computer nur als Sklave in einem Netzwerk verwenden, das unter seiner Kontrolle steht.

Das Versenden teurer SMS-Nachrichten: Sogar Smartphones können von Trojanern befallen werden und eine gängige Methode die von Kriminellen eingesetzt wird, um Geld zu verdienen, besteht darin, dass Ihr Smartphone dazu gebracht wird teure SMS-Nachrichten an Premium-Nummern zu verschicken.

Wie sieht ein Trojaner aus?

Nun, das ist das Problem: Ein Trojaner kann so ziemlich jede Form annehmen. Das Computerspiel, das Sie von einer merkwürdigen Webseite heruntergeladen haben. Die „kostenlose“ MP3 von der Band, die sie heimlich verehren. Sogar Werbung könnte versuchen, etwas auf Ihrem PC zu installieren.

Einige Trojaner werden speziell so entworfen, dass sie Sie dazu zu bringen, sie zu verwenden. Eventuell werden irreführende Formulierungen verwendet oder man versucht Sie davon zu überzeugen, dass es sich um eine seriöse App handelt. Aus diesem Grund ist es wichtig darauf zu achten, unsichere Webseiten zu vermeiden und Inhalte nicht leichtsinnig herunterzuladen.

Wie erkenne ich, ob mein Gerät von einem Trojaner infiziert wurde?

Im Gegensatz zu anderen Arten von Malware, die nicht einmal versuchen vorzugeben, dass sie sicherer und freundlicher Natur sind, können Trojaner auf den ersten Blick schwieriger zu identifizieren sein.

Überprüfen Sie die auf Ihrem Gerät installierten Programme

Wie bereits erwähnt tendieren Trojaner dazu Hintertürchen für den Download von anderer Malware zu öffnen. Daher lohnt es sich unter Umständen die Liste der auf Ihrem Gerät installierten Programme auf solche Programme zu überprüfen an deren Installation Sie sich nicht erinnern können. Benutzer von Windows-PCs können die Funktion Programme hinzufügen oder entfernen nutzen während Mac-Benutzern die Funktion Finder zur Verfügung steht. Falls Ihnen etwas auffällt, das Ihnen nicht bekannt vorkommt, bedeutet das entweder, dass Sie sich einen Trojaner eingefangen haben oder dass ein seriöser Download hinter Ihrem Rücken ein weiteres Programm installiert hat. In beiden Fällen empfiehlt es sich, sich dessen zu entledigen.

Überprüfen Sie Ihre Autostart-Programme

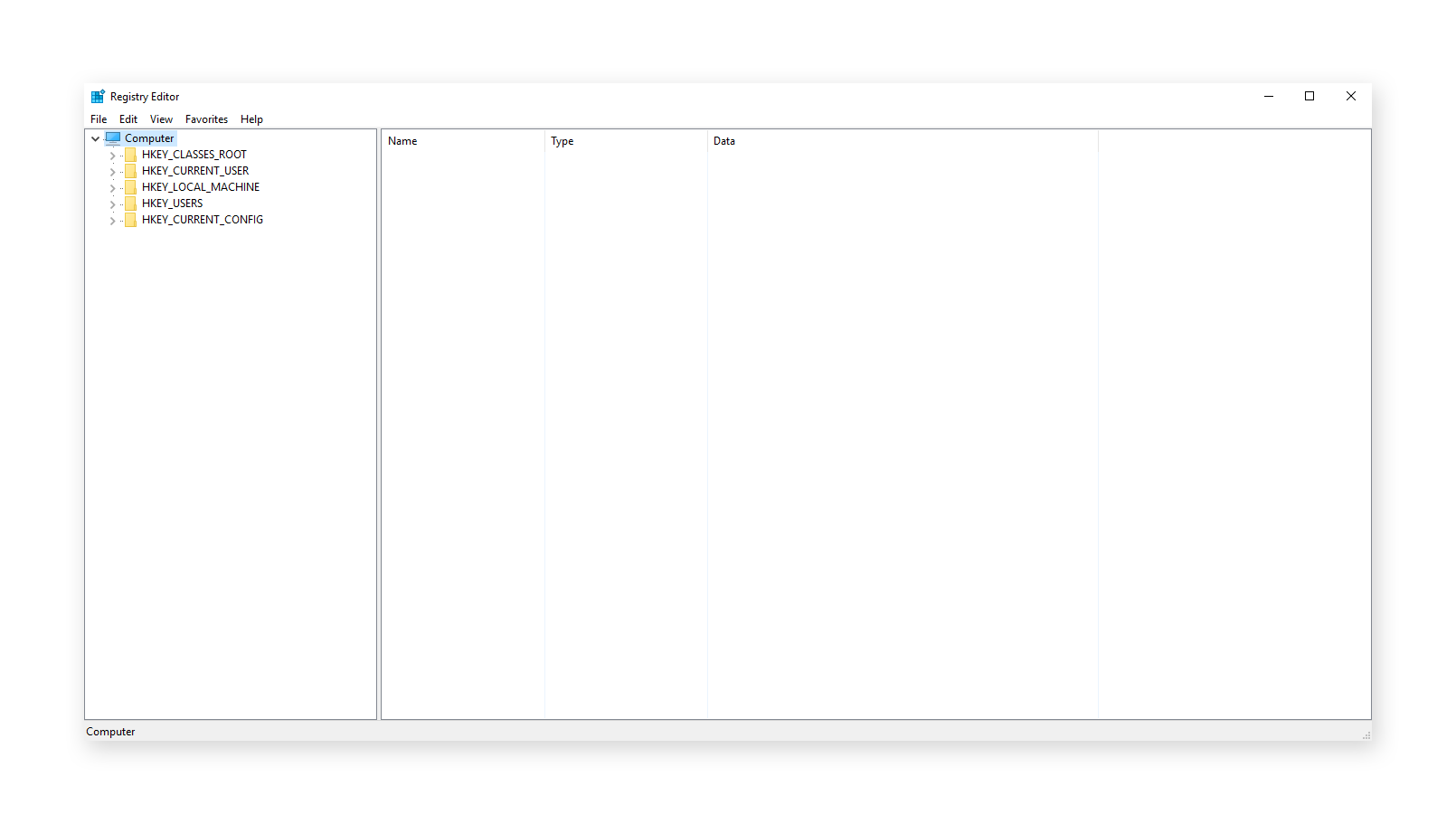

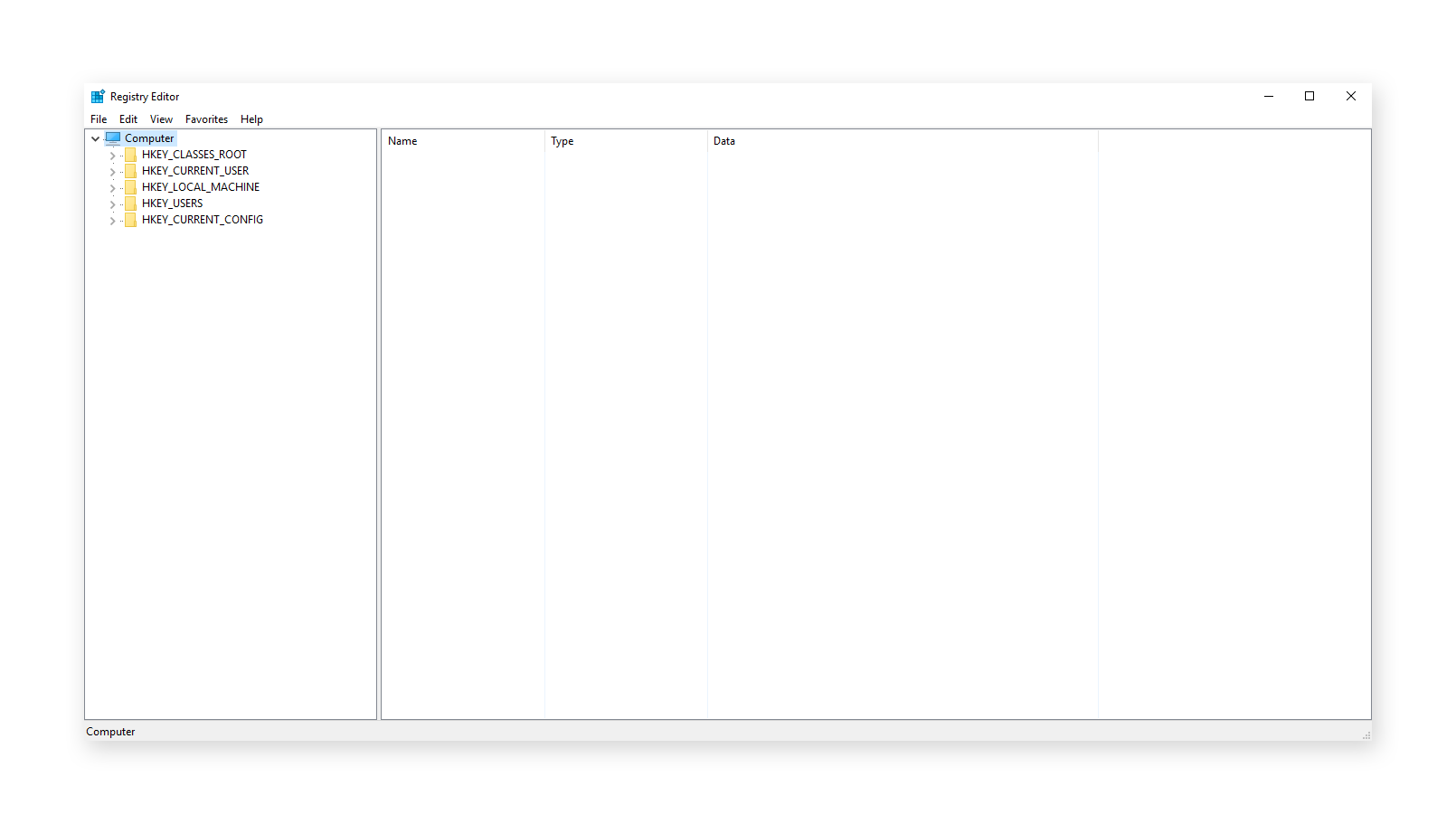

Nicht alle Trojaner werden zwangsläufig in Ihrer Liste zum Hinzufügen bzw. Entfernen von Programmen aufgeführt. Um (in Windows) eine umfassendere Liste zu erhalten, nutzen Sie die Tastenkombination „Windows-Taste“ + R, die das Menü „Ausführen“ aufrufen wird. Geben Sie im Eingabefeld dieses Menüs den Befehl „regedit“ ein, drücken sie die Eingabetaste und es wird Ihnen ein ähnlicher Bildschirm angezeigt wie dieser hier:

Klicken Sie auf HKEY_CURRENT_USER, klappen Sie den Ordner SOFTWARE auf. Hier wird Ihnen sämtliche Software angezeigt, die Sie installiert haben – ausnahmslos. Wenn Ihnen eine Software nicht bekannt ist, können Sie nach Ihr googeln, und wenn Sie einen Verdacht schöpfen, können Sie sie entfernen.

Hat sich die Leistung Ihres Gerätes verschlechtert?

Heutzutage ist der Großteil an Malware intelligent genug um ein Zumüllen Ihres Desktops mit Pop-up-Fenstern, so wie das vor vielen, vielen Jahren der Fall war, zu vermeiden, doch das heißt noch lange nicht, dass Ihre Rechenleistung keine Einbußen hinnehmen muss. Da heutzutage Kryptomining auf dem Vormarsch ist, ist es vielmehr so, dass Ihr PC wohl zwangsläufig langsamer laufen wird, wenn er sich eine bösartige Infektion eingefangen hat.

Sollten Sie daher einen Leistungseinbruch beim Hochfahren oder beim normalen Gebrauch bemerkt haben, verwenden Sie die Tastenkombination Strg+Alt+Entf um Ihren Task-Manager aufzurufen. Klicken sie auf die Registerkarte Prozesse (diese sollte standardmäßig geöffnet werden) und überprüfen Sie welche Programme den höchsten Verbrauch an CPU-Leistung und Arbeitsspeicher vorweisen. Einige Software, wie High-End-Spiele, haben in der Regel den höchsten Ressourcenverbrauch. Bei den meisten Apps sollte dies jedoch nicht der Fall sein – wenn Sie daher bemerken, dass irgendeine seltsame Software an Ihrer Rechenleistung zehrt, sollten sie danach googeln, um herauszufinden, ob es sich nicht tatsächlich um einen Trojaner handelt. Wenn ja, dann entfernen Sie ihn, und wenn nicht, sollten Sie die Software höchstwahrscheinlich dennoch entfernen.

Legen Sie sich einen Antivirus zu

Eigentlich sollte das schon selbstverständlich sein, doch der beste Weg Malware zu identifizieren – und Infektionen von vornherein zu vermeiden – liegt in der Ausführung eines starken und zuverlässigen Antivirus wie AVG AntiVirus FREE. Es sei an dieser Stelle angemerkt, dass Trojaner üblicherweise besser darin sind im Verborgenen zu bleiben als die meisten anderen Arten von Malware, da hier viel mehr Aufwand betrieben wird, um sie versteckt und außer Sichtweite zu halten. Viren wenden im Vergleich dazu deutlich mehr Energie darauf auf, sich selbst zu vermehren, wodurch sie deutlich sichtbarer werden.

Sollten Sie also besorgt sein, dass sich ein hartnäckiger Trojaner in Ihrem Gerät versteckt, empfiehlt es sich eine Startzeit-Prüfung auszuführen, die beim Hochfahren des PCs durchgeführt wird – und die dafür sorgt, dass für Trojaner kein Versteck mehr sicher ist. Damit klappt es garantiert, und wie der Zufall es will, verfügt AVG Free Antivirus über eine derartige Startzeit-Prüfungsfunktion.

Wie kann ich eine Trojaner-Infektion vermeiden?

Der erste und logischste Schritt ist die Installation eines Antivirus, der die meisten Trojaner abfangen und aufhalten wird, noch bevor Sie auf Ihren PC gelangen. Da jedoch die menschliche Komponente das schwächste Glied in der Cybersicherheitskette darstellt, müssen auch Sie Ihren Beitrag dazu leisten, wenn Sie absolut sicher bleiben wollen.

Seien Sie bei Downloads vorsichtig

Das Wichtigste ist, dass Sie bei allen Inhalten, die Sie online herunterladen möchten, Vorsicht walten lassen und sich vor Phishing-Versuchen in Acht nehmen. Malware hat sich bekanntermaßen bereits in der Vergangenheit selbst in die sichersten Online-Marktplätze eingeschlichen und hat auch die allerstrengsten Anti-Spam-Filter umgangen, und auch wenn sie dann unweigerlich erkannt wird, gelingt es ihr in der Regel, davor noch ein Paar Leute in die Falle zu locken. Um also nicht wie die Einwohner Trojas in der Mythologie die Tore zu öffnen, um sich den eigenen Untergang ins Haus zu holen, sollten Sie auf folgende Warnzeichen achten:

-

Klingt es zu schön um wahr zu sein?

-

Klingt es persönlich, doch es fehlen persönliche Identifikatoren?

-

Kam es sozusagen aus dem Nichts?

-

Wurde es von einer E-Mail-Adresse mit öffentlichem Domain-Namen versendet? (@yahoo.com, @gmail.com usw.)

-

Enthält es eine dringende Nachricht?

-

Kommt Ihnen etwas seltsam vor oder gibt es auffällige Tippfehler?

-

Sind die Links nicht mit HTTPS abgesichert? Sind sie falsch geschrieben? Oder beinhalten Sie Sonderzeichen?

-

Hat die angebotene Datei eine ungewöhnliche Dateiendung? (Soll es sich beispielsweise um ein „Dokument“ handeln, das jedoch in Wirklichkeit eine ZIP-Datei ist?)

-

Laden Sie Inhalte von einem Drittanbieter oder der Seite eines Drittanbieters herunter?

-

Gibt es Rezensionen? Kommen Ihnen die guten Erfahrungsberichte verdächtig vor oder klingen Sie alle viel zu ähnlich?

-

Falls es sich um eine App handelt, wurde sie erst kürzlich herausgegeben? Handelt es sich um eine App, von der Sie glauben, dass deren Veröffentlichungsdatum schon länger zurückliegen sollte? (Wurde eine Online-Banking-App beispielsweise erst vor wenigen Stunden veröffentlicht?)

Falls die Antwort auf eine dieser Fragen „Ja“ lautet, ist die Wahrscheinlichkeit hoch, dass ein Hacker einen Phishing-Angriff auf Sie starten möchte. Doch das ist nicht der einzige Weg, auf dem Ihr PC mit einem Trojaner infiziert werden kann.

Vermeiden Sie Raubkopien von Dateien und Medien

Egal, was Sie gehört haben, Raubkopien sind keineswegs der von Hackern bevorzugte Weg zur Verbreitung von Malware. Das heißt jedoch nicht, dass raubkopierte Software auch nur annähernd sicher ist. Jedes Mal, wenn Sie eine Datei von einem Fremden (oder gar einem Freund) auf einer Internet-Tauschbörse herunterladen, besteht das Risiko, dass es sich dabei um Malware handelt oder dass Malware damit zusammen in Ihren PC hineingeschmuggelt wird.

Wie werde ich einen Trojaner los?

Falls Sie anhand der oben beschriebenen Methoden einen Trojaner identifiziert haben, können Sie ihn manuell loswerden, indem Sie die Datei oder Anwendung manuell löschen. Dabei gibt es jedoch keine Garantie, dass er tatsächlich komplett entfernt wurde (er könnte in Form von Dateirückständen immer noch in Ihrem PC nisten), dennoch ist das ein guter Anfang. Tatsächlich ist es so, dass viele Arten von bösartigen Programmen sich zur Wehr setzen werden – lesen Sie unsere Anleitung zur Entfernung von Malware um mehr darüber zu erfahren.

Falls Sie den Trojaner nicht auffinden können, Sie aber dennoch den Verdacht haben, dass Ihr PC infiziert ist, wird die Wiederherstellung eines alten Backups dafür sorgen, dass er restlos entfernt wird. Und wenn selbst das fehlschlägt, stellt das Zurücksetzen auf die Werkseinstellungen immer noch eine gute letzte Option dar. Doch natürlich kommt in Sachen Geschwindigkeit und Komfort nichts an einen Antivirus heran. Sie haben die Möglichkeit einen regulären Scan oder, falls nötig, eine Startzeit-Prüfung durchzuführen, um hartnäckige Trojaner aufzuspüren. Sorgen Sie nur dafür, dass Sie einen robusten Antivirus wie z. B. AVG AntiVirus FREE verwenden, der die harte Arbeit für Sie erledigt.

Die Verwandlung Ihres Computers in einen Zombie:

Die Verwandlung Ihres Computers in einen Zombie: