Das Darknet wird vielfach genutzt, um die Anonymität seiner Nutzer zu schützen und ihnen einen besser geschützten Zugang zu wichtigen Inhalten zu ermöglichen – etwa journalistischen Veröffentlichungen oder Meldeportalen von Strafverfolgungsbehörden – ohne Angst vor Repressalien. Dennoch kann es gefährlich werden, wenn Sie nicht vorsichtig sind.

6 Schritte ins Darknet

Am einfachsten gelangen Sie mit dem Tor Browser ins Darknet. Abhängig davon, was Sie im Einzelnen erreichen möchten, und von der Gesamtsicherheit Ihres Systems reicht Tor allein jedoch möglicherweise nicht aus, um Ihre Privatsphäre vollständig zu schützen.

In diesem Leitfaden erläutern wir eine Technik namens Tor-over-VPN, bei der Ihr Datenverkehr zunächst über ein VPN und erst dann ins Tor-Netzwerk geleitet wird. Diese Konfiguration verbirgt Ihre IP-Adresse vor Ihrem Internet Service Provider (ISP) und verschleiert Ihre Tor-Nutzung. Mit Tor-over-VPN sieht Ihr Internet Service Provider nur, dass Sie über ein VPN mit dem Internet verbunden sind, nicht über Tor.

Außerdem geben wir Ihnen Tipps, wie Sie mit den Risiken des Darknets umgehen – dazu gehören etwa illegale Inhalte und erhöhte Malware-Gefahr.

1. Zugriff auf das Darknet vorbereiten

Planen Sie Ihre Darknet-Sitzung, und schließen Sie mögliche Lücken in Ihrer IT-Sicherheit – so bleiben Sie anonym und meiden schädliche Inhalte. Es ist hilfreich, zu wissen, wonach Sie suchen, und die entsprechenden Datenschutz- und Sicherheitstools vorab zu installieren.

So gehen Sie vor, bevor Sie sich mit dem Darknet verbinden:

Zielsetzung definieren

Anders als im sichtbaren Web können Sie das Darknet nicht mit herkömmlichen Suchmaschinen wie Google oder Bing durchsuchen. Alternative Suchmaschinen für das Darknet gibt es zwar, doch sie sind oft unvollständig – Darknet-Websites lassen sich nicht wie im normalen Internet durchsuchen und indexieren – und könnten Sie schädlichen oder illegalen Inhalten aussetzen.

Der sicherste Weg, sich im Darknet zu bewegen, ist, im Voraus zu wissen, wonach Sie suchen. Wir empfehlen Ihnen, sich eine Liste seriöser .onion-Websites zu besorgen und direkt über die URL dorthin zu navigieren. Als zusätzliche Sicherheitsmaßnahme können Sie zunächst auch das Tails-Betriebssystem installieren.

Verbindung zunächst über ein VPN ohne Logfiles herstellen

Viele Menschen nutzen das Darknet, um uneingeschränkt auf Informationen zuzugreifen – ohne Tracking oder Zensur fürchten zu müssen und unter Wahrung ihrer Privatsphäre. Wenn Ihnen das zusagt, sollten Sie vielleicht auch ein VPN verwenden.

Wichtig:

Für eine Tor-over-VPN-Verbindung ist ein VPN ohne Logfiles unverzichtbar. Das bedeutet, dass der VPN-Anbieter, den Sie nutzen, keine Aufzeichnungen über Ihre Surfaktivitäten, Verbindungsdaten oder IP-Adressen speichert. Wenn Sie ein VPN nutzen, das Logfiles führt, sind die Datenschutzvorteile des Tor-over-VPN-Protokolls praktisch hinfällig – denn der VPN-Anbieter kann Ihre Aktivitäten nachverfolgen, selbst wenn Ihr Internet Service Provider es nicht kann.

Zu den vielen Vorteilen der Nutzung eines VPNs zählt, dass ein vertrauenswürdiges VPN ohne Logfiles Ihre Privatsphäre verbessern kann, wenn Sie es zusammen mit Tor verwenden – eine Konfiguration, die als Tor-over-VPN bekannt ist. Während Tor Ihren Browser-Datenverkehr schützt, sichert ein VPN den Rest Ihrer Netzwerkaktivitäten ab – etwa E-Mail-Programme, Hintergrundaktualisierungen und System-Updates. Es verschlüsselt außerdem Ihre Verbindung zum Tor-Einstiegsknoten, sodass Ihr Internet Service Provider nicht einmal erkennen kann, dass Sie Tor nutzen.

So werden also nicht nur Ihre Webaktivitäten durch Tor verborgen, sondern Sie können auch Ihre IP-Adresse für andere Netzwerkprozesse maskieren, indem Sie sich über eine Reihe weltweiter VPN-Serverstandorte verbinden.

Alle geöffneten Anwendungen schließen

Durch Schließen aller Apps vor dem Besuch sensibler Bereiche im Internet verringern Sie das Risiko, dass Ihr Betriebssystem Daten preisgibt oder Sie durch Malware und Identitätsdiebstahl gefährdet sind. Geöffnete Programme können im Hintergrund Informationen protokollieren, synchronisieren oder weitergeben, Ihre echte IP-Adresse preisgeben oder Datenspuren hinterlassen, die Ihre Anonymität gefährden. Indem Sie sich schließen, schränken Sie ein, was Ihr Betriebssystem nach außen sendet, und erschwert es, Ihre Sitzung mit Ihrer Identität in Verbindung zu bringen.

Tor Browser installieren

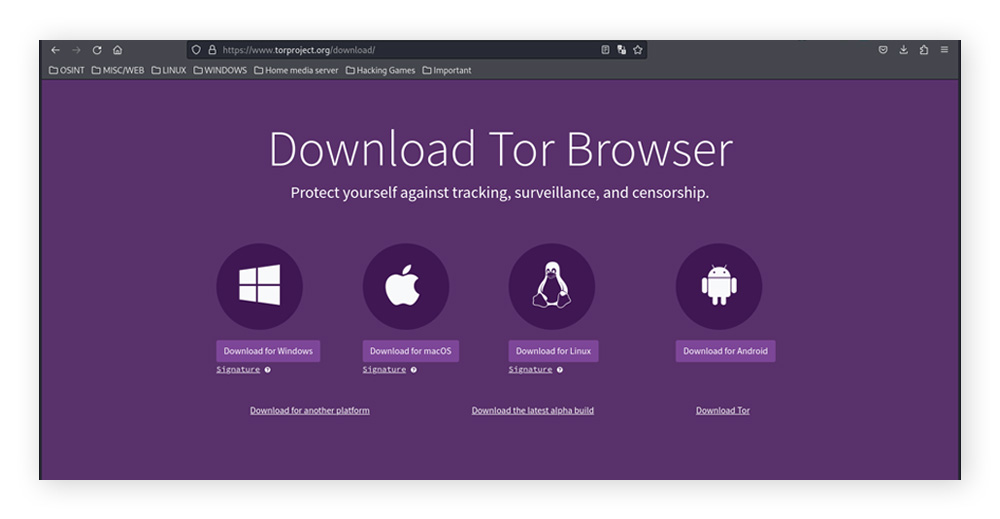

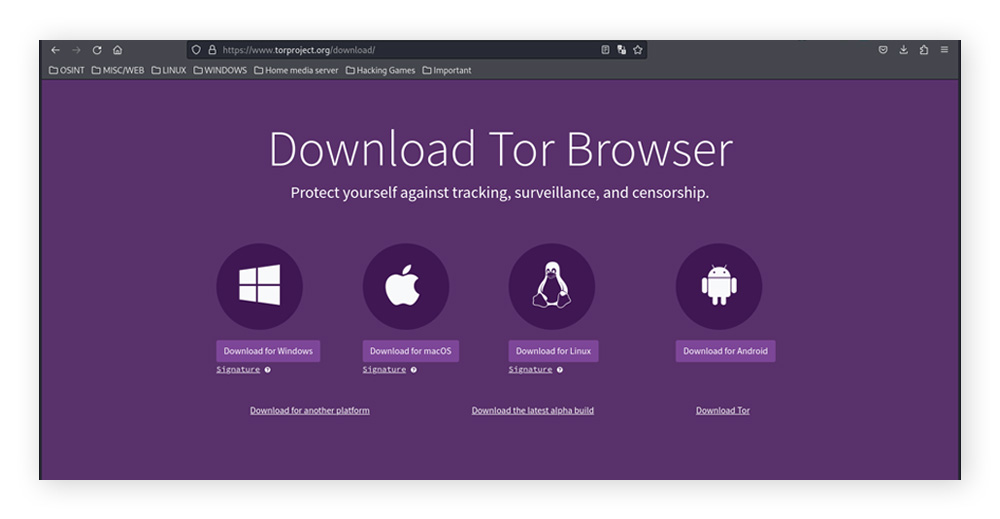

Der Tor Browser ist der Standardbrowser für den Zugriff auf das Darknet – er lässt sich schnell und einfach über die offizielle Website des Tor-Projekts installieren.

So laden Sie den Tor -Browser herunter und richten ihn ein:

-

Rufen Sie die Download-Seite des Tor Browsers auf, und wählen Sie Ihr Betriebssystem (macOS, Windows, Linux oder Android) aus der Liste der verfügbaren Downloads aus.

-

Wenn möglich, überprüfen Sie die Dateisignatur, bevor Sie das Installationsprogramm ausführen. Entsprechende Tools prüfen, ob die .exe-Datei vom Tor-Projekt erstellt wurde und nicht verändert worden ist. Verwenden Sie dazu ein bewährtes Verifizierungs-Tool wie Gpg4win unter Windows oder GPGTools unter macOS.

-

Um die Dateisignatur zu überprüfen, speichern Sie die .asc-Signaturdatei von der Download-Seite im selben Ordner wie die .exe-Datei. Kopieren Sie den öffentlichen Schlüssel des Tor-Projekts, öffnen Sie dann Ihr Verifizierungs-Tool, klicken Sie auf Schlüssel importieren (oder ähnlich), und führen Sie die Prüfung durch. Wenn das Tool Good signature from Tor Browser Developers meldet, können Sie die Datei ohne Bedenken installieren. Fahren Sie nicht fort, wenn BAD signature oder No public key gemeldet wird.

-

Jetzt können Sie die .exe-Datei als Administrator ausführen und den Anweisungen folgen, um die Installation abzuschließen.

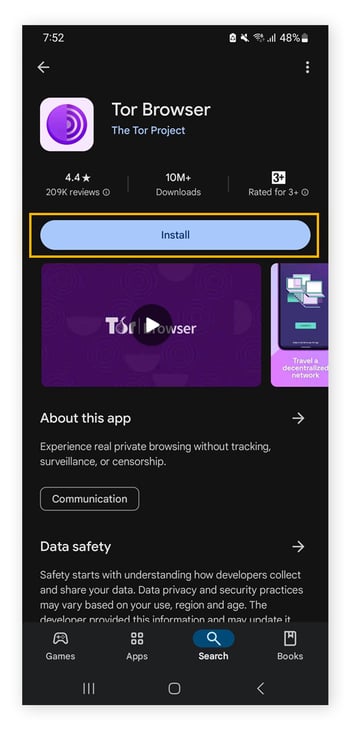

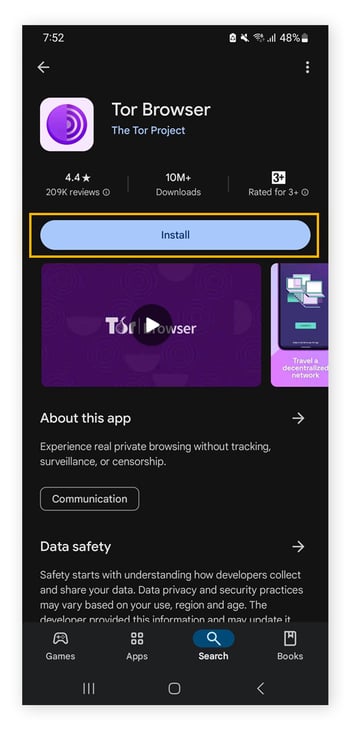

Wenn Sie mit Ihrem Android-Smartphone im Darknet surfen möchten, können Sie die Tor-Browser-App direkt über Google Play installieren.

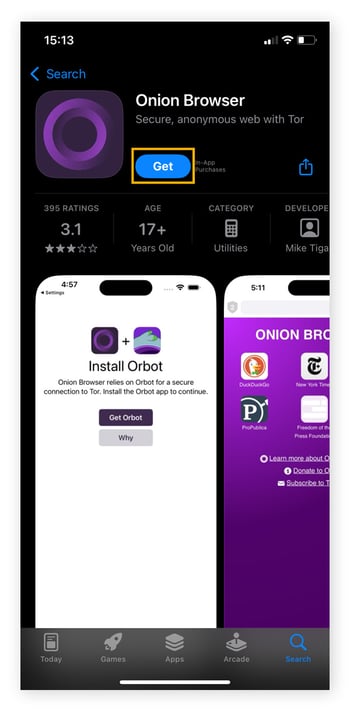

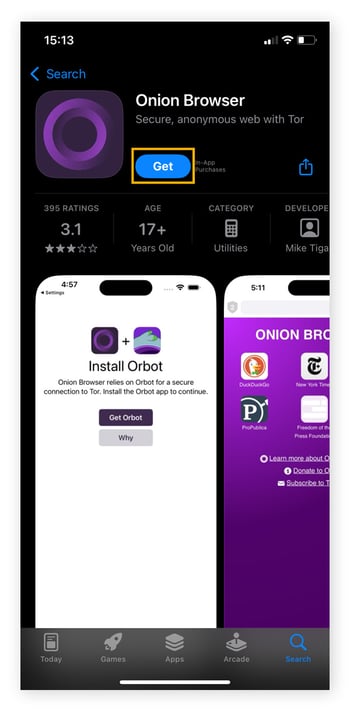

Für iPhones ist der Tor Browser aufgrund der App-Store-Beschränkungen von Apple nicht verfügbar. Apple verlangt von allen iOS-Webbrowsern, die hauseigene WebKit-Rendering-Engine zu verwenden – die der Tor Browser nicht nicht unterstützt. Wenn Sie ein iPhone mit Jailbreak haben, sehen Sie möglicherweise Tor-bezogene Apps in Repositorys von Drittanbietern. Diese zu installieren, ist jedoch nicht sicher – sie sind weder vom Tor-Projekt verifiziert noch durch die Sicherheitskontrollen von Apple geschützt. Verzichten Sie auf Jailbreaking Ihres Geräts oder die Installation von Apps aus nicht vertrauenswürdigen Quellen.

Das Tor-Projekt empfiehlt iPhone-Nutzern, den Onion Browser zu installieren – Sie können die App direkt im App Store herunterladen. Der Onion Browser leitet zwar Ihren Datenverkehr unter iOS über Tor, er erreicht jedoch möglicherweise nicht das Schutzniveau des Tor Browser in dessen offiziellen Apps.

2. Ins Darknet gehen

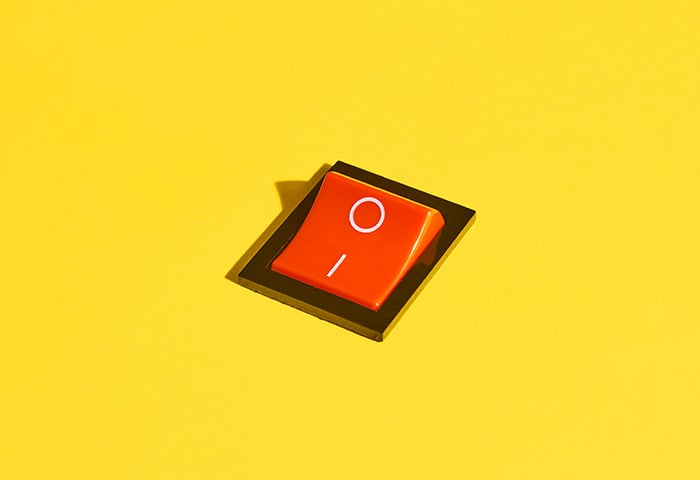

Um aufs Darknet zuzugreifen, verbinden Sie sich zunächst mit Ihrem VPN, und öffnen Sie dann den Tor Browser. Warten Sie, bis Ihre VPN-Verbindung vollständig aufgebaut ist und der Browser das Laden beendet hat, bevor Sie zum nächsten Schritt gehen. Dadurch wird Ihr Datenverkehr durch den sicheren Tunnel geleitet, und Ihre echte IP-Adresse bleibt verborgen.

-

Windows, Linux oder macOS: Schalten Sie Ihr VPN ein > Öffnen Sie den Tor Browser > Klicken Sie auf Verbinden.

-

Android: Schalten Sie Ihr VPN ein > Öffnen Sie die App Tor Browser > Tippen Sie auf Verbinden.

-

iPhone: Schalten Sie Ihr VPN ein > Öffnen Sie die Onion Browser-App > Tippen Sie auf Mit Tor verbinden.

3. IP-Leak-Test durchführen

Bevor Sie irgendwelche Darknet-Websites aufrufen, führen Sie zunächst einen einfachen IP-Leak-Test durch, um sicherzugehen, dass Ihre Verbindung wirklich privat ist.

Rufen Sie mit dem Tor Browser eine zuverlässige Website zum Testen von IP-/DNS-Lecks auf (wir empfehlen ipleak.net oder doileak.com), um dort Ihre IP-Adresse prüfen zu lassen und Ihren Standort zu kontrollieren. Wenn das Ergebnis Ihrem tatsächlichen Standort entspricht oder mehrere IP-Adressen angezeigt werden, funktioniert Ihr VPN nicht richtig – und Ihre Anonymität ist in Gefahr.

Zur Fehlerbehebung schließen Sie den Tor Browser, und trennen Sie die Verbindung zu Ihrem VPN. Prüfen Sie, ob Ihr VPN richtig eingerichtet ist, schalten Sie es ein, und führen Sie den Test erneut durch. Sobald Ihr IP-Leak-Test bestätigt, dass Ihre Verbindung ordnungsgemäß verschlüsselt ist, können Sie das Darknet sicher erkunden.

4. Darknet-Domains aufrufen

Um mit dem Surfen im Darknet zu beginnen, nehmen Sie Ihre Liste der .onion-Websites zur Hand, und fügen Sie sie nacheinander in die Adresszeile ein.

Typische Einstiegspunkte für Neulinge im Darknet sind unter anderem:

-

The Hidden Wiki – ein Verzeichnis mit Links zu Darknet-Websites.Manche Websites, die nicht gründlich geprüft wurden, können Malware enthalten oder illegale Inhalte bzw. Aktivitäten beherbergen – gehen Sie dort daher stets mit besonderer Vorsicht vor.

-

Die Onion-Adresse von Facebook – eine offizielle, versteckte Version der Website im Darknet – ermöglicht es datenschutzbewussten Nutzerinnen und Nutzern, mit Tor auf Facebook zuzugreifen, ohne auf kryptografische Schutzmechanismen zu verzichten.

-

Die Onion-Adresse der CIA – wurde 2019 offiziell gestartet und ermöglicht es Informanten im Darknet, sie mit Informationen zu versorgen, ohne befürchten zu müssen, enttarnt zu werden.

-

.onion-Versionen großer Nachrichten-Websites – Die New York Times, BBC News, CNN, Al Jazeera und Bloomberg verfügen alle über offizielle Onion-Adressen. Für Menschen in Ländern mit eingeschränkter Pressefreiheit können diese Websites eine lebenswichtige Informationsquelle sein.

Struktur von .onion-URLs

Möglicherweise fällt Ihnen auf, dass Darknet-Websites eine ungewöhnliche URL-Struktur haben. Jede .onion-Adresse wird aus dem öffentlichen kryptografischen Schlüssel des Dienstes erzeugt und besteht aus einer 56 Zeichen langen Kombination aus Ziffern und Kleinbuchstaben, gefolgt von der Top-Level-Domain ".onion".

Beispiel: q3z5l2b1n0k7c9v4m8y2p6s0t3u5w7x9a2b4c6d8e0f1g2h3i.onion

So entsteht eine besonders sichere, anonymisierte Webadresse, die sowohl die Nutzer als auch die Betreiber der Seite schützt. Frühere Versionen von .onion-Adressen bestanden aus 16 statt 56 Zeichen. Diese sind inzwischen nicht mehr verfügbar.

5. Darknet-Inhalte suchen

Sie können im Darknet nicht nur gezielt die .onion-Websites besuchen, die Sie recherchiert haben, sondern auch mit einer speziellen Suchmaschine für das Darknet surfen. Zu den bekannten Suchmaschinen im Darknet gehören:

-

Ahmia

-

Torch

-

Haystack

-

OnionLand

Wichtig:

Viele Online-Quellen führen DuckDuckGo als Suchmaschine für das Darknet auf. Es gibt zwar eine .onion-Version von DuckDuckGo, sie liefert jedoch nur Ergebnisse aus dem Clearnet, d. h. keine Darknet-Websites in den Suchergebnissen. DuckDuckGo im Darknet zu nutzen, eignet sich am besten für Clearnet-Nutzer, die zusätzlichen Schutz für ihre Privatsphäre wünschen, aber nicht gezielt nach Darknet-Ergebnissen suchen.

Unabhängig davon, welche Darknet-Suchmaschine Sie nutzen, ist es immer äußerst wichtig, dabei besonders vorsichtig zu sein. Viele davon sind nicht zensiert und erfassen Websites, auf denen sich sowohl legale als auch illegale Inhalte oder Aktivitäten finden. Sie laufen daher Gefahr, auf illegale Inhalte zu stoßen, was Ihnen ernsthafte Probleme mit den Behörden einbringen kann – oder zum Opfer von Malware, Betrug oder Hacking zu werden.

Darknet-Suchmaschinen funktionieren anders als Suchmaschinen im Surface Web, etwa Google. Das Darknet kann nicht wie die normale, sichtbare Webwelt ausschließlich auf Crawling setzen – Einträge in Darknet-Suchmaschinen werden mitunter auch manuell von den Betreiberinnen und Betreibern der Websites hinzugefügt.

6. Darknet-Sitzung beenden

Um eine Darknet-Sitzung sicher zu beenden, schließen Sie den Tor Browser vollständig – achten Sie darauf, dass er nicht im Hintergrund weiterläuft. Sie können Ihr VPN anschließend trennen, wenn Sie möchten – das ist jedoch nicht erforderlich, um die Sitzung zu beenden. Sobald Sie Tor geschlossen haben, können Sie Ihr Gerät wieder wie gewohnt verwenden.

Wenn Sie befürchten, sich beim Surfen im Darknet Malware eingefangen zu haben, können Sie mit Antivirus-Software Ihr System scannen und verdächtige Dateien entfernen.

Wie bleibe ich im Dark Web geschützt?

Um sich im unregulierten Darknet sicher zu bewegen, benötigen Sie eine gewisse Wachsamkeit. Seinen zwielichtigen Ruf, genährt durch Skandale wie jenen um die Website "Silk Road", hat es durchaus verdient. Neben Cyberkriminellen, die sich die Anonymität des Darknets zunutze machen, um Hacking- und Phishing-Dienste anzubieten, ist das Darknet übersät mit illegalen Foren, Malware und anderen potenziell gefährlichen Inhalten.

Das Darknet wird zwar durchaus auch für sehr respektable Zwecke genutzt, dennoch sollten Sie während einer Sitzung stets diese Sicherheitsvorkehrungen treffen:

-

Verwenden Sie Tor-over-VPN: Wenn Sie Tor mit einem VPN kombinieren, kann Ihr Internet Service Provider nicht mehr ohne Weiteres erkennen, dass Sie auf das Darknet zugreifen, und es wird deutlich schwieriger, Ihre Tor-Nutzung direkt auf Sie zurückzuführen.

-

Halten Sie Tor auf dem neuesten Stand: Aktualisieren Sie Ihre Tor-Browser-App regelmäßig, um Sicherheits-Patches und andere Verbesserungen nutzen zu können. Aktualisierte Software reduziert Risiken und schützt Sie davor, dass Cyberkriminelle Sicherheitslücken ausnutzen.

-

Deaktivieren Sie JavaScript: JavaScript ist eine Programmiersprache, die auf den meisten Surface-Websites verwendet wird, um komplexe Funktionen auszuführen und anspruchsvolle Seitenlayouts darzustellen. Allerdings kann es bewirken, dass Sie leichter nachverfolgt werden können und weitere Angriffspunkte entstehen. Viele Darknet-Seiten wirken altmodisch und schlicht, weil sie davon ausgehen, dass ihre Nutzer JavaScript deaktiviert haben.

-

Geben Sie keine personenbezogenen Daten preis: Einer der wichtigsten Gründe, weshalb das Tor-Netzwerk existiert, ist die Möglichkeit, beim Surfen anonym zu bleiben. Geben Sie keine persönlichen Daten an, die Ihre Identität offenlegen könnten.

-

Meiden Sie alles, was illegal wirkt: Im Dark Web geraten Sie an illegale Inhalte leichter als im Surface Web – auch wenn Sie nichts dergleichen beabsichtigen. Sollten Sie auch nur die geringsten Zweifel haben, dann unterlassen Sie es, die fragliche Website zu besuchen oder auf den Link zu klicken.

-

Verwenden Sie Anti-Malware-Tools: Führen Sie mit einem leistungsstarken Antivirus-Tool wie AVG AntiVirus Free regelmäßig Malware-Scans durch, um die Integrität Ihres Systems zu schützen und andere Online-Bedrohungen abzuwehren.

-

Verzichten Sie nach Möglichkeit auf Datei-Downloads: Malware lässt sich leicht in harmlos wirkenden Dateien verbergen. Wird eine solche Datei heruntergeladen und ausgeführt, kann Ihr System schnell mit Ransomware oder einem Keylogger infiziert werden.

-

Kaufen Sie mit Kryptowährungen ein: Der Kauf von Waren und Dienstleistungen im Darknet kann riskant sein – und mitunter sogar illegal. Wenn Sie tatsächlich einen legalen Kauf tätigen, zahlen Sie mit Bitcoin oder einer anderen Kryptowährung – geben Sie niemals Ihre Kreditkarten- oder Bankdaten ein. Die meisten Websites bieten gar nicht erst die Möglichkeit, per Kreditkarte zu bezahlen – wenn doch, handelt es sich höchstwahrscheinlich um eine Betrugsmasche, die nur darauf abzielt, Ihre Zahlungsdaten für kriminelle Zwecke abzugreifen.

-

Decken Sie Ihre Webcam ab: Decken Sie Ihre Webcam ab, und ergänzen Sie diesen Schutz mit Cybersicherheits-Software, die verhindern kann, dass nicht vertrauenswürdige Apps Ihre Kamera dazu missbrauchen, Sie auszuspähen oder andere Formen von Betrug zu begehen.

Risiken beim Zugriff auf das Darknet

Die beiden größten Risiken beim Zugriff auf das Darknet sind das Interagieren mit illegalen Inhalten und die Gefährdung durch Malware.

Im Darknet gibt es zahlreiche Marktplätze für illegale Aktivitäten – darunter Drogen- und Waffenhandel, Terrorismus, Hacking-Dienste, Identitätsdiebstahl, illegale Pornografie und sogar Menschenhandel. Schätzungen zufolge sind rund 60 % der Websites im Darknet in irgendeiner Form an illegalen Aktivitäten beteiligt.

Strafverfolgungsbehörden und Geheimdienste auf der ganzen Welt überwachen das Darknet, um Kriminelle aufzuspüren und festzunehmen. Das bloße Surfen im Darknet ist in den USA zwar nicht verboten, doch der Besuch illegaler Marktplätze und Foren – selbst wenn es nur versehentlich geschieht – kann dazu führen, dass Sie ins Visier von Überwachungsmaßnahmen geraten und rechtliche Konsequenzen riskieren, sobald Sie mit illegalen Inhalten in Berührung kommen.

Die vermeintliche Freiheit im Darknet macht es zugleich zu einem potenziellen Tummelplatz für Cyberangriffe. Ein falscher Klick oder das Herunterladen von Dateien im Darknet kann Sie Ransomware, Spyware, Phishing-Betrug und Datenpannen aussetzen.

Am besten schützen Sie sich, indem Sie nicht planlos im Darknet surfen – besuchen Sie nur offizielle Onion-Websites über URLs, die Sie aus einer vertrauenswürdigen Quelle erhalten haben.

Mehr Sicherheit im Dark Web durch ein VPN

Falls Sie ins Dark Web gehen möchten, sollte Ihr erster Schritt hin zu mehr Privatsphäre darin bestehen, Ihre Internetverbindung und Ihre Daten mit einem zuverlässigen VPN zu schützen.

AVG Secure VPN verschlüsselt Ihren gesamten Internetverkehr und leitet ihn über sichere Server, damit Ihr Standort und Ihre Identität verborgen bleiben. Es nutzt eine Datenverschlüsselung nach Militärstandard, um Ihre Online-Aktivitäten zu verschleiern und die von Ihnen gesendeten und empfangenen Daten noch besser zu schützen. Starten Sie jetzt Ihren kostenlosen Test, und verbessern Sie noch heute Ihre Browser-Privatsphäre.

/What_is_a_proxy_server-Thumb.jpg)

/Signal-ISP-internet-throttling-Thumb.jpg)