Abbiamo anticipato le tue esigenze. Ecco una guida ai principali rischi per la sicurezza informatica, con qualche suggerimento di base per la protezione.

Cosa significa tutto questo? 12 termini relativi alla sicurezza informatica

Wi-Fi aperto

Accedere a una connessione aperta non criptata, come la rete Wi-Fi pubblica di un bar, rende il tuo traffico Internet un libro aperto per gli hacker. Usare questo tipo di connessioni vuol dire sostanzialmente lasciare libero accesso, a livello digitale, a ogni sorta di rischio. A parte evitare del tutto le reti Wi-Fi pubbliche, uno strumento semplice e rapido da usare per rimanere al sicuro in caso di connessioni non criptate è la VPN Connettersi a una rete Wi-Fi non criptata è solo uno dei modi in cui i contenuti dannosi possono penetrare nel dispositivo. Esaminiamo più a fondo il vastissimo campo dei rischi per la sicurezza informatica.

Malware

Non serve di certo un linguista per capire che il termine si riferisce a un qualche tipo di software maligno. Il termine malware denota una categoria generica di software dannoso che può arrecare danni ai dispositivi connessi di un utente, generalmente a sua insaputa. Un chiaro segnale di un'infezione da malware è la lentezza, ma gli effetti possono andare ben oltre. Se alcuni tipi di malware si limitano a causare problemi nel disco di avvio, altre tipologie più sofisticate possono essere utilizzate per rubare informazioni personali o addirittura impedire l'accesso al dispositivo. Per una spiegazione più dettagliata, dobbiamo esaminare categorie più specifiche.

Virus

Si tratta di un ottimo punto di partenza perché, anche se può risultare difficile da credere, molti non sanno che un virus è solo un tipo specifico di malware Si tratta di un codice o di un programma dannoso che funziona in modo simile a un virus biologico: penetra in un sistema per poi replicarsi e diffondersi autonomamente da un computer all'altro. I canali più comuni per la proliferazione dei virus sono i download di software, la condivisione file peer-to-peer, gli allegati email e i collegamenti nei programmi di messaggistica istantanea. In seguito all'apertura di uno di questi elementi, il virus può diffondersi nel computer. I virus possono determinare un improvviso rallentamento dei dispositivi, la visualizzazione di strani popup e l’arresto anomalo del sistema. La buona notizia è che puoi rimuoverli con un buon software antivirus, come AVG AntiVirus Free, oppure tentare di eliminarli manualmente.

Spyware

Come tutte le spie che si rispettino, lo spyware è progettato per infiltrarsi nel sistema senza farsi notare. E cosa fa dopo essersi infiltrato? Nei casi peggiori può riuscire ad accedere alle informazioni personali, compresi i dati bancari. Nonostante il rilevamento non sia semplice, alcuni segnali delle infezioni da spyware sono strani componenti aggiuntivi, popup, home page insolite nel browser e perfino addebiti sospetti nell'estratto conto. Passiamo ora a una forma di malware più rara, ma ancora più temibile.

Ransomware

Lo spyware non era abbastanza? Restare vittime del ransomware è un problema ancora più grosso. A differenza dello spyware, il ransomware è molto più evidente perché impedisce di accedere a determinati file o addirittura all'intero computer fino al pagamento di un riscatto a un hacker. Tra i più noti attacchi ransomware degli ultimi tempi ci sono Petya, WannaCry e Cryptolocker.

Trojan

I trojan, dal nome che rimanda al leggendario cavallo di Troia, sono spesso nascosti nei download di software, come film, musica e giochi gratuiti, oppure negli allegati delle email di spam. Si tratta di una forma di malware che scarica di nascosto altro malware. Come già accennato, un segno di infezione è l’evidente rallentamento del computer. Una delle tipologie più pericolose è rappresentata dai trojan progettati per i sistemi di online banking. Questo malware colpisce le app di online banking legittime e sovrappone alla loro interfaccia utente una versione fasulla che mette i dettagli dell'account nelle mani sbagliate.

Worm

I worm sono progettati per duplicarsi e diffondersi in altri computer, provocandone il rallentamento. Se ad esempio apri un’email infetta da malware, tutti i contatti presenti nel tuo elenco riceveranno automaticamente la stessa email infetta. I worm sono componenti del malware che ne agevolano la diffusione. I ransomware Petya e WannaCry, ad esempio, si sono serviti dei worm per diffondersi nelle reti locali.

Quindi, caro utente, ricorda: per evitare il malware, fai attenzione ai contenuti che scarichi o ai link su cui fai clic e cerca di usare sempre reti Wi-Fi criptate. Inoltre, per integrare le tue difese, puoi adottare un buon software antivirus, come AVG AntiVirus Free, che ti protegge da tutte le forme di malware di cui abbiamo parlato e molto altro.

Phishing

Hai mai ricevuto un messaggio email sospetto? Potrebbe essere un tentativo di truffa. Il phishing si presenta in diverse forme e con vari livelli di persuasività. Uno dei metodi sono le truffe via email, il cui obiettivo è convincerti a fornire i tuoi dati bancari a un truffatore. Queste email possono rimandare a siti Web contraffatti, talvolta dall'aspetto molto simile a quelli autentici. Nella maggior parte dei casi i tentativi di phishing vengono eseguiti in modo casuale, ma può succedere che siano appositamente mirati a determinati individui o aziende (in questo caso si parla di "spear phishing"). Alcuni indicatori delle email di phishing sono allettanti promesse contenute nell’oggetto del messaggio e un successivo invito all'azione.

Botnet

Se gli hacker non si accontentano di ottenere l'accesso a un dispositivo, possono creare una botnet, ovvero una serie di dispositivi schiavi zombie che operano insieme per il raggiungimento di un obiettivo (sottrarre i dettagli bancari, vietare l'accesso o diffondere altri virus). Se ti sembra un’eventualità poco plausibile, sappi che non lo è: il rischio è molto alto e i tuoi dispositivi, compresi quelli smart, potrebbero in realtà operare come zombie senza che tu lo sappia. Basta che il computer venga colpito da un determinato tipo di malware e si presenteranno gli stessi sintomi: prestazioni rallentate, messaggi di errore e altri popup. Se ti sembra uno scenario spaventoso degno di Star Trek, la soluzione è semplice: ti basta usare un buon programma antivirus e rimuovere il malware per risolvere il problema. Se invece hai un dispositivo IoT infetto, dovrai riavviare il sistema e cambiare le credenziali il prima possibile.

Attacco DDoS

Gli attacchi DDoS (Distributed Denial of Service) in genere colpiscono siti Web e aziende di grandi dimensioni. Anche se non sono rivolti all’utente medio, possono comunque comprometterne l’esperienza di navigazione sui siti Web. In questo tipo di attacco viene inviata una quantità eccessiva di richieste a un sito Web o una rete, fino a renderli non disponibili. Questi attacchi vengono eseguiti tramite le botnet citate in precedenza, pertanto anche i computer dei singoli utenti possono subire rallentamenti e arresti anomali. Se è vero che gli attacchi DDoS non si possono fermare, esistono misure di sicurezza, tra cui dotarsi di un buon programma antivirus, per evitare che i computer restino vittima di queste strategie di attacco.

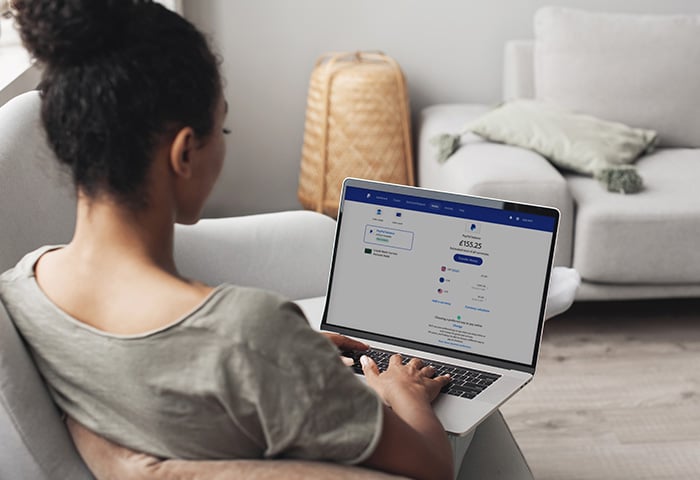

Furto di identità

Può essere il risultato di molte delle minacce elencate finora. Si tratta di un termine molto usato, ma sostanzialmente indica l'attività di un criminale che ottiene l'accesso ad alcune delle tue informazioni e le usa per derubarti. Fortunatamente, gran parte dei circuiti di carte di credito dispone di efficaci sistemi di rilevamento delle frodi e prevede un rimborso in questi casi, ma non è in grado di rilevare truffe nascoste dietro plausibili acquisti online. Un modo per impedire il furto di identità consiste nel prestare attenzione quando si forniscono i propri dati di pagamento online, accertandosi di essere connessi a siti Web autentici e attendibili quando si inseriscono i dati della carta. Un’altra accortezza consiste nel tenere traccia dei siti Web a cui si consente di salvare i propri dati di pagamento e nel controllare sempre gli estratti conto mensili per verificare che non ci siano addebiti sospetti.

Fuga di dati

Non sei un vero colosso del settore tecnologico se non hai mai subito una fuga di dati Ormai è davvero difficile stare al passo con le enormi quantità di informazioni personali degli utenti divulgate da aziende come Facebook, Google, Apple ed Equifax. Le informazioni divulgate possono includere nomi utente, password, numeri delle carte di credito o addirittura il codice fiscale. Una fuga di dati può quindi comportare un furto di identità, ma gli utilizzi effettivi possono variare. Fortunatamente alcune app, come Twitter e Instagram, avvisano l’utente se viene eseguito l'accesso da dispositivi insoliti e richiedono di modificare la password. Se in generale è buona norma creare password complesse, modificare spesso le password è un altro dei modi per proteggersi dalle fughe di dati. È anche consigliabile usare password diverse per i vari siti. In caso contrario, chi riesce a ottenere il tuo nome utente tramite un sito, potrà provare a usare la password anche in altri siti.

Speriamo che ora ti senta un po' più preparato per navigare nelle insidiose acque dei rischi informatici.