Het probleem is dat er administratie- en advocaatkosten moeten worden betaald voordat hij het geld kan overmaken. Hij stuurt u een e-mailbericht met een voorstel. Als u hem het benodigde geld stuurt (soms wel 20.000 tot 30.000 dollar) en de overschrijving medeondertekent, krijgt u 30% van het fortuin van zijn vader, een slordige 9,6 miljoen dollar.

Stel, u gaat in op het voorstel. Het zal u niet verbazen dat hij uw geld maar al te graag aanneemt en daarna nooit meer iets van zich laat horen. Dit wordt 419-fraude genoemd en is een van de bekendste vormen van phishing.

En daarom komt het ook bijna niet meer voor.

Wat is phishing?

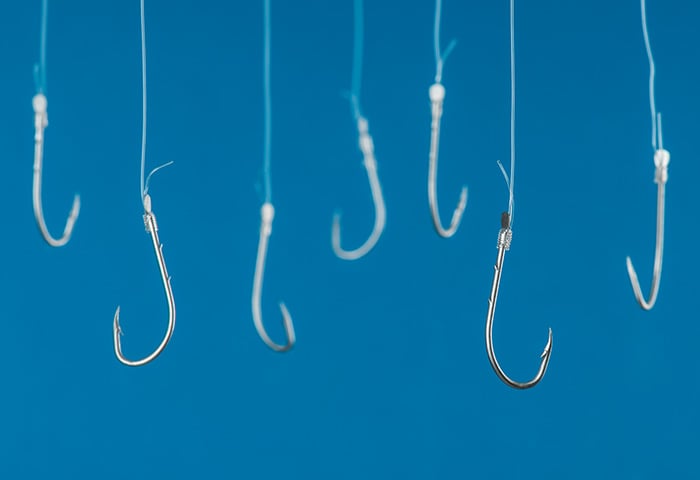

"Phishing" betekent letterlijk "vissen" of "hengelen". De term wordt gebruikt voor pogingen om mensen via e-mail informatie te ontfutselen en in de val te lokken. Zo worden mensen bijvoorbeeld overgehaald om geld te sturen, gevoelige informatie te verstrekken of zelfs ongemerkt malware te downloaden. De lieden die deze aanvallen uitvoeren, maken daarbij gebruik van leugens, bedrog, vervalsing en manipulatie. Daarom wordt phishing ook wel "social engineering" genoemd: een soort aanval dat eerder berust op menselijk falen dan op fouten in de hardware of software.

Bij phishing wordt geprobeerd mensen in de val te lokken, meestal via e-mail.

Het gaat het erom dat u op een besmette koppeling klikt, zodat u malware downloadt of naar een vervalste website gaat. Een goed antivirusprogramma beschermt u tegen de meest geavanceerde vervalsingen.

Het is allemaal de schuld van AOL

Zolang als taal bestaat, zolang liegt en bedriegt de mensheid al. Phishing is in veel opzichten dus de oudste cyberdreiging ter wereld. Het woord "phishing" werd voor het eerst opgetekend op 2 januari 1996 in de Usenet-nieuwsgroep AOHell. Onderwerp van gesprek was de opkomst van oplichters en leugenaars bij America Online. De term is duidelijk geïnspireerd op het Engelse woord "fishing", aangezien geprobeerd wordt om iemand met lokaas binnen te halen. Door de "f" te vervangen door "ph" wordt verwezen naar een andere term: "phreaking", het experimenteren met telecomsystemen. De "ph" werd geleend om de oplichtingspraktijken in verband te brengen met de donkere, smoezelige onderbuik van de phreaking-scene (destijds "warez-scene" genoemd) waar ze hun oorsprong hebben.

De vroegste phishingaanvallen werden uitgevoerd door mensen die zich voordeden als werknemers van AOL en abonnees vroegen hun factuuradres te bevestigen. Dergelijke oplichtingspraktijken waren vaak succesvol, omdat phishing nauwelijks bekend was en bedrijven niet zo'n strikt beleid hadden als tegenwoordig. Uiteindelijk ging AOL mensen als eerste waarschuwen dat het bedrijf nooit via e-mail om dergelijke informatie zou vragen. Maar het kwaad was geschied. Phishingaanvallen bleken te werken en er was geen weg meer terug.

Alle coole gasten doen het

Hoewel ransomware nog wel eens in het nieuws komt, komen phishingaanvallen het meest voor en zijn ze de meest succesvolle onlinedreiging. Dat komt doordat phishing zo veelzijdig is: de aanvallen kunnen een doel op zich zijn, maar ook een manier om andere aanvallen voor te bereiden en uit te voeren. En doordat mensen er nog steeds intrappen, zien hackers geen reden om ervan af te zien. Je moet tenslotte niet repareren wat niet kapot is.

We hebben enkele harde cijfers voor u op een rijtje gezet:

Het is net zoiets als spam, toch?

Hoewel phishing en spam elkaar vaak overlappen, zijn er grote verschillen tussen de twee. Onder spam vallen alle ongewenste of massale e-mailberichten waarmee uw postvak wordt volgepropt. Phishing daarentegen dient een specifiek en zeer illegaal doel. Phishingberichten kunnen spam zijn en bij leken zoals mijzelf is dat vaak het geval. Als u echter directeur of eigenaar van een bedrijf of campagneleider bent, is het heel goed mogelijk dat hackers speciaal voor u een uniek phishingbericht hebben opgesteld. In dat geval is er geen sprake van spam.  Hoewel irritant, is spam op zich niet illegaal of echt "verkeerd". Net als met veel dingen in het leven is spam net zo goed of slecht als de mensen die er gebruik van maken. Of het nu om een lokaal bedrijf gaat dat zijn lage tarieven aan de man wil brengen of een hacker die zijn alles vernietigende supervirus wil verspreiden. Het is dus een populair hulpmiddel voor phishers. Maar de termen kunnen niet door elkaar worden gebruikt.

Hoewel irritant, is spam op zich niet illegaal of echt "verkeerd". Net als met veel dingen in het leven is spam net zo goed of slecht als de mensen die er gebruik van maken. Of het nu om een lokaal bedrijf gaat dat zijn lage tarieven aan de man wil brengen of een hacker die zijn alles vernietigende supervirus wil verspreiden. Het is dus een populair hulpmiddel voor phishers. Maar de termen kunnen niet door elkaar worden gebruikt.

Wat gebeurt er als ze beet hebben?

Wat er gebeurt wanneer u erin tuint, hangt af van wat de oplichter van u wil. In het voorbeeld aan het begin van dit artikel is dat overduidelijk: uw geld. Soms wordt u bij dergelijke oplichtingspogingen als "bewijs van echtheid" om een kopie van bijvoorbeeld uw paspoort of rijbewijs gevraagd. Hiermee kan de oplichter uw identiteit stelen of verkopen. Dit is tegenwoordig echter minder populair, waardoor er niet zo snel iemand in zal trappen.

Wat vaker voorkomt zijn pogingen om u uw gebruikersnaam en wachtwoord te ontfutselen door middel van een koppeling naar een nepversie van een site die u vertrouwt. Vervolgens wordt u gevraagd u aan te melden of via e-mail uw aanmeldingsgegevens op te sturen (zie verderop). Als u net als ongeveer 84% van de mensen uw wachtwoorden hergebruikt, brengt u zo niet alleen dat account in gevaar, maar ook al uw andere accounts.

Als u het slachtoffer bent geworden van een phishingaanval en een schadelijke bijlage hebt gedownload die niet door uw antivirusprogramma werd tegengehouden, is uw computer helaas geïnfecteerd. Wat er dan gebeurt, hangt voornamelijk af van wat de malware doet. Dit kan variëren van het stelen, gijzelen of verwijderen van uw gegevens tot het "lenen" van de rekenkracht van uw computer om bitcoins te delven.

Soorten phishingaanvallen

Er zijn allerlei soorten phishingaanvallen, maar ze berusten allemaal op hetzelfde principe: misbruik van het vertrouwen, de onwetendheid of de onverschilligheid van mensen om ze iets onverstandigs te laten doen.

Spear phishing: voor de sterren gaan (letterlijk)

Sommige phishers stellen zich tevreden met het stelen van het geld, de gegevens en de identiteit van iedereen die in hun net belandt. Anderen zijn ambitieuzer. Om persoonlijke, politieke of financiële redenen richten ze zich op welbepaalde bekende personen. Dit wordt spear phishing (harpoenvissen) genoemd, omdat de aanval gerichter is en de prooi vaak uit "whales" (walvissen) bestaat. Dit zijn politieke kopstukken, beroemdheden en CEO’s die allemaal waardevolle gegevens (en veel geld) hebben.

Spear phishing is een gerichte aanval op een specifiek doelwit met status, zoals een CEO oftewel een "walvis".

Spear phishers doen zich voor als een bekende, een werknemer, een vriend, een partner of zelfs een andere organisatie en sturen zorgvuldig opgestelde, goed onderbouwde en vaak zeer specifieke e-mailberichten naar hun doelwit. Uiteindelijk gaat het erom dat het slachtoffer malware downloadt, waarmee de spear phishers zich toegang kunnen verschaffen tot het systeem. Maar een gebruikersnaam en wachtwoord volstaan om beheerrechten voor het netwerk te krijgen, wat net zo rampzalig kan uitpakken.

Hackers die een spear-phishingaanval willen uitvoeren op een heel bedrijf of een hele organisatie gebruiken daarvoor meestal een zogenaamde waterhole-aanval. Hierbij wachten de aanvallers de medewerkers op op een site die ze vaak gebruiken (meestal WhatsApp, Facebook of Slack) en versturen van daaruit phishingkoppelingen. Net als bij de zeer persoonlijke e-mailberichten die naar afzonderlijke personen worden verstuurd, maken deze jongens of meisjes hun huiswerk goed, waardoor de berichten lastig van echt te onderscheiden zijn.

Doordat deze aanvallen zo persoonlijk zijn, zijn ze net zo succesvol als de oude AOL-aanvallen van vroeger en zijn ze goed voor 91% van de geslaagde aanvallen op organisaties.

Clone phishing: kwaadaardige tweelingen

Iedereen ontvangt officiële e-mail van serviceproviders. Ook hackers. Wat voor de meesten van ons een ergernis of vervelend karweitje is, is voor hen een kans. Bij clone phishing kopiëren hackers echte e-mailberichten van een vertrouwde organisatie en vervangen of voegen koppelingen toe die naar valse, schadelijke websites leiden. Die e-mailberichten worden vervolgens en masse verstuurd. Ze zien wel wie er reageert.

Soms leidt de koppeling naar een geïnfecteerde site. Het komt tegenwoordig echter vaker voor dat uw gebruikersnaam en wachtwoord worden bemachtigd via een vervalst aanmeldingsscherm. Zo krijgt een hacker toegang tot het account waarbij u zich wilde aanmelden en tot andere accounts met hetzelfde wachtwoord. Daarom moet u hetzelfde wachtwoord nooit vaker gebruiken.

Als malware op uw pc of router u naar een nepsite stuurt, heet dat pharming. Behalve het feit dat ze allebei "ph" in de naam hebben en het stelen van aanmeldingsgegevens als doel hebben, hebben deze aanvallen niet veel gemeen.

419-fraude: de kans van je leven

Hoewel 419-fraude is vernoemd naar een Nigeriaans wetsartikel over fraude, kan deze vorm van zwendel uit de hele wereld afkomstig zijn. Deze traditionele vorm van fraude is alom bekend en daardoor zo goed als waardeloos. Door middel van uitvoerige verhalen wordt geprobeerd u geld af te troggelen en/of uw persoonsgegevens te stelen om aan de haal te gaan met uw identiteit (identiteitsdiefstal).

Oplichters zijn tegenwoordig eerst penvrienden of partners in een langeafstandsrelatie voordat het "noodlot" toeslaat en ze ineens geld nodig blijken te hebben.

In het verleden kwamen deze praktijken veel vaker voor. Gewoonlijk werd er een grote beloning beloofd als eerst een betrekkelijk klein bedrag zou worden betaald. Tegenwoordig zijn beide partijen eerst penvrienden of partners in een langeafstandsrelatie voordat het "noodlot" toeslaat en de oplichter ineens geld nodig blijkt te hebben en misbruik maakt van de hulpvaardigheid van het slachtoffer. Deze nieuwe oplichtingspraktijken zijn zeker vergelijkbaar met phishing, maar komen technisch gezien meer overeen met "catfishing" of "spoofing". Daarom laten we het hierbij. We vermelden ze voor de volledigheid toch maar even.

Phone phishing: meer een veredelde vorm van belletje lellen, toch?

De meeste phishingaanvallen gaan via het postvak. Maar niet altijd. Soms bellen phishers u op met het verhaal dat ze bij uw bank of bij de politie werken. Er zouden problemen zijn met uw rekening, die ze moeten oplossen. Of ze sturen een sms-bericht van die strekking, dat kan ook. Zodra ze het rekeningnummer en de pincode hebben ontvangen, halen ze uw rekening leeg. En dat is natuurlijk het tegenovergestelde van wat u wilde bereiken. Dit wordt phone phishing of vishing (van "voice-phishing") genoemd.

Phishing kan ook via de telefoon plaatsvinden.

Hoewel phone phishing niet zo succesvol is als phishing via e-mail, is het wel in opkomst. Behalve als medewerkers van uw bank, kunnen oplichters zich ook voordoen als medewerkers van de belastingdienst, de technische ondersteuning of een nutsbedrijf. Ze deinzen voor niets terug!

Speciale levering: malware!

Bijna alle vormen van phishing kunnen worden gebruikt om malware op iemands systeem te zetten. En om gegevens te stelen, uiteraard. Een koppeling kan naar een besmette website leiden. Een bijlage kan malware bevatten. Zelfs een Google-document of een spreadsheet kan tegenwoordig malware bevatten. Dat is te wijten aan de opkomst van bestandsloze aanvallen. Daarbij wordt aan software die in principe vertrouwd en veilig is schadelijke programmacode toegevoegd.

Het aantal trucs neemt alleen maar toe nu we steeds meer apparaten en services gebruiken. Zo wordt gebruikgemaakt van misleidende uitnodigingen voor Google Documenten, delen via Dropbox, valse facturen, faxberichten, enzovoort. Alles om u zover te krijgen dat u erop klikt en het bestand downloadt. Zoals gezegd komt deze vorm van phishing zo vaak voor en is deze zo effectief dat deze inmiddels de voorkeur geniet voor het bezorgen van malware. Elk jaar stinken miljoenen mensen over de hele wereld erin.

Het goede nieuws is echter dat social engineering niet kan worden gebruikt om een goed antivirusprogramma om de tuin te leiden. Bij phishing kan malware weliswaar in het postvak terechtkomen, maar zorgt AVG ervoor dat er geen schade wordt aangericht. Maar we lopen op de zaken vooruit.

Voorbeelden van phishingberichten

Het probleem met phishingaanvallen is dat ze zo veel voorkomen en zo uniek zijn voor de tijd en de omstandigheden waarin ze voorkomen, dat ze heel banaal kunnen zijn. Hoewel het phishingbericht dat hieronder wordt ontleed inmiddels heel gangbaar is, komt phishing nog geregeld in het nieuws. Laten we eens even een kijkje nemen.

Phishers voor de rechter

Eerder hadden het over de eerste phishingaanvallen bij AOL, waarbij oplichters zich voordeden als personeelsleden om aan betaalgegevens te komen. AOL had nog een phishingprimeur. In 2004 spande de Amerikaanse Federal Trade Commission de allereerste rechtszaak aan tegen een vermeende phisher. De tiener uit Californië werd ervan verdacht een nepversie van de AOL-website te gebruiken om creditcardgegevens te stelen. Een jaar later introduceerde senator Patrick Leahy de Anti-Phishing Act 2005, waarmee het gebruik van vervalste websites en e-mailberichten strafbaar werd gesteld. Overtreders kunnen een boete tot wel 250.000 dollar en een gevangenisstraf van maximaal vijf jaar krijgen.

Grote vangst in Groot-Brittannië

In wat de grootste zaak van de Action Fraud Unit van de Londense Metropolitan Police wordt genoemd, werden in 2013 drie mannen gearresteerd nadat ze in meer dan 14 landen 59 miljoen pond hadden buitgemaakt op klanten van banken. Dat deden ze met behulp van ruim 2600 neppagina's waarmee de websites van de banken werden nagebootst. Ze verbleven in luxe hotels in Groot-Brittannië. Uiteindelijk liepen ze tegen de lamp doordat ze zich via het wifi-netwerk van het hotel aanmeldden bij de servers waarop de gestolen bankgegevens waren opgeslagen. (Hadden ze meer oog gehad voor de gevaren van openbare wifi-netwerken, dan waren ze misschien ontkomen. Dus gebruik een VPN, criminelen!) De oplichters kregen een gevangenisstraf van in totaal 20 jaar. De gegevens van bijna 70 miljoen rekeninghouders werden kort daarna hersteld.

Operation Phish Phry

Dit twee jaar durende onderzoek onder leiding van de Amerikaanse en Egyptische autoriteiten had niet alleen de beste codenaam ooit, maar leidde er ook toe dat er in 2009 100 mensen werden aangeklaagd wegens phishing met als doel de rekeninggegevens van duizenden mensen te bemachtigen. De schurken wisten in de tijd dat ze hun gang konden gaan 1,5 miljoen te stelen.

Uiteindelijk verdwenen enkele van de aangeklaagden voor ongeveer 20 jaar achter de tralies. Anderen kwamen er makkelijker vanaf. Toch gaf iedereen zichzelf een schouderklopje voor het succes dat ze hadden geboekt met dit internationale onderzoek naar phishing, wat als de allergrootste internationale zaak ooit wordt gezien.

Een leuk weetje: welke FBI-directeur had de leiding over het onderzoek? Robert Mueller. Ja, die.

Target als doelwit…

De hack op Target in 2013 kreeg internationaal veel aandacht toen bleek dat de gegevens van ruim 110 miljoen klanten waren buitgemaakt. De supermarktketen moest zich daarna uit de naad werken om zijn belangen veilig te stellen en de getroffen klanten te waarschuwen. Wat u misschien niet wist, is dat het allemaal begon met een phishingaanval. Niet tegen Target zelf. De hackers hadden het gemunt op een installateur van verwarmings- en koelapparatuur in Pittsburg, een partnerbedrijf dat met het systeem van Target was verbonden.

De Target-hack, een van de grootste gegevenslekken uit de geschiedenis, begon als een phishingaanval.

Nadat met behulp van e-mailphishing netwerkreferenties waren gestolen, werd er malware in het systeem geïnjecteerd. Deze verspreidde zich naar Target, waarna uit duizenden kassa's creditcardgegevens werden gejat.

Dit is ook een van de eerste gevallen waarin wanbeleid een belangrijke rol speelde. Zowel de CEO als de CIO van Target werden ontslagen, omdat ze op de hoogte waren van de tekortkomingen in de beveiliging, maar daar niets aan deden. Fijn om te zien dat karma toch bestaat, al was het een schrale troost voor de miljoenen slachtoffers.

Nu komt de politiek om de hoek kijken

De mogelijk grootste phishingzwendel van het afgelopen jaar speelde zich af in de politieke arena van de Verenigde Staten. John Podesta, de campagneleider van Hilary Clinton, trapte in een phishingbericht, waardoor de persoonlijke e-mail van Clinton op straat kwam te liggen. De hack wordt gezien als een sleutelmoment in de verkiezingen van 2016. Er werd persoonlijke en zakelijke informatie over de voormalige kandidaat naar buiten gebracht, waardoor een discussie oplaaide over cyberbeveiliging. Daarnaast werd er een onderzoek ingesteld naar de dader. Ook het andere kamp kreeg te maken met phishingproblemen. Gizmodo liet zien hoe kwetsbaar het Witte Huis onder Trump is door phishingberichten naar de volledige staf te sturen. Maar liefst acht personen (onder wie adviseur Newt Gingrich en FBI-directeur James Comey) trapten erin.

Phishingberichten herkennen

Doordat phishingberichten niet allemaal hetzelfde doel hebben, zien er ook allemaal anders uit. Bij nader inzien blijken de meeste echter enkele "basiskenmerken" gemeen te hebben:

Deze kenmerken gelden helaas niet voor spear-phishingberichten, die bedoeld zijn om specifieke personen of organisaties om de tuin te leiden. Dat soort phishingberichten is nooit vaag en ook de spelling en de grammatica zijn beter dan in andere phishingberichten die je vaak ziet.

Maar laten we niet op de zaken vooruitlopen.

Clone phishing

Dit voorbeeld van een clone-phishingbericht voldoet glansrijk aan alle criteria. Zo is het bericht niet rechtstreeks aan de ontvanger gericht en bevat de tekst van het bericht geen persoonlijke elementen. Om de authenticiteit ervan te bewijzen bevatten echte e-mailberichten van legitieme bedrijven of instellingen uw naam, rekeningnummer of andere informatie waarmee kan worden aangetoond dat het bericht echt is. Dat is bij dit e-mailbericht niet het geval.

Dit voorbeeld van een clone-phishingbericht voldoet glansrijk aan alle criteria. Zo is het bericht niet rechtstreeks aan de ontvanger gericht en bevat de tekst van het bericht geen persoonlijke elementen. Om de authenticiteit ervan te bewijzen bevatten echte e-mailberichten van legitieme bedrijven of instellingen uw naam, rekeningnummer of andere informatie waarmee kan worden aangetoond dat het bericht echt is. Dat is bij dit e-mailbericht niet het geval.

Maar er is een andere aanwijzing die duidelijker is: de e-mailkoppeling. Deze leidt naar een HTTP-site die niet geverifieerd en niet beveiligd is. Een authentieke koppeling zou naar een HTTPS-site leiden. Soms wordt geprobeerd de koppeling te verbergen met behulp van hypertekst:  Als u de muisaanwijzer erboven houdt, ziet u echter waar de koppeling naartoe leidt. Mocht u ooit een dergelijk e-mailbericht ontvangen, dan kunt u beter niet op de koppeling klikken. Ga in plaats daarvan rechtstreeks naar de pagina in de webbrowser. Zo weet u zeker dat het om de echte site gaat.

Als u de muisaanwijzer erboven houdt, ziet u echter waar de koppeling naartoe leidt. Mocht u ooit een dergelijk e-mailbericht ontvangen, dan kunt u beter niet op de koppeling klikken. Ga in plaats daarvan rechtstreeks naar de pagina in de webbrowser. Zo weet u zeker dat het om de echte site gaat.

In het e-mailbericht hierboven ziet u enkele andere kenmerken van een phishingbericht: grammaticafouten. Dat komt niet doordat alle hackers op school zijn gezakt voor hun tentamens. Grammatica- en spelfouten worden vaak met opzet gebruikt. Volgens de redenering van hackers zijn mensen die spel- en grammaticafouten niet opmerken op zijn minst onachtzaam en misschien zelfs een beetje dom. Ze gaan ervan uit dat dat soort mensen niet zo snel reageert als hun gegevens worden gestolen, als ze het al merken.

Andere gangbare vormen van e-mail…

E-mailberichten met malware

Deze zijn heerlijk rechttoe rechtaan. Dit is een voorbeeld van de nieuwste malware in Google Documenten waarover we het eerder hadden. Zodra u op de knop "Openen in Documenten" klikt, komt er malware op uw computer terecht. Nog een voorbeeld:

Dit is een voorbeeld van de nieuwste malware in Google Documenten waarover we het eerder hadden. Zodra u op de knop "Openen in Documenten" klikt, komt er malware op uw computer terecht. Nog een voorbeeld: Sommige zijn zelfs nog minder subtiel:

Sommige zijn zelfs nog minder subtiel: Deze e-mailberichten proberen u niet echt om de tuin te leiden. Mensen die hun gezonde verstand gebruiken en logisch nadenken verwijderen deze berichten gewoon. Hackers zetten eerder in op de onverschilligheid en nieuwsgierigheid van mensen, een methode die ze ook gebruiken om mensen over te halen om geïnfecteerde USB-stations aan te sluiten.

Deze e-mailberichten proberen u niet echt om de tuin te leiden. Mensen die hun gezonde verstand gebruiken en logisch nadenken verwijderen deze berichten gewoon. Hackers zetten eerder in op de onverschilligheid en nieuwsgierigheid van mensen, een methode die ze ook gebruiken om mensen over te halen om geïnfecteerde USB-stations aan te sluiten.

De kenmerken spreken echter boekdelen, zoals de bestandsextensies in de laatste twee e-mailberichten. Waarom zou een gescande afbeelding een zip-bestand zijn? En waarom zou iemand een HTML-pagina sturen om problemen met een rekening op te lossen? Ook de afzenders zijn vreemd. Ik weet vrij zeker dat niemand bij buzzfeed u zal vragen om samen te werken aan een artikel en "hortonhouse1@horntonhouse1.karzoo" is nu niet bepaald de meest geloofwaardige gebruikersnaam. Het retouradres is overtuigender, maar zou de klantenservice echt ".com" in de naam hebben? Bij twijfel kunt u dit altijd controleren op de contactpagina van de website.

U moet natuurlijk nooit iets downloaden wat u niet vertrouwt. Dat is de belangrijkste tip, niet alleen bij e-mail, maar in zekere zin ook in het dagelijks leven.

Spear phishing

Spear phishing is een lastiger verhaal. Zoals u ziet, heeft naar behoren opgestelde spear phishing-e-mail veel van de eerder genoemde kenmerken niet. De e-mail is aan een welbepaalde persoon gericht, er wordt een HTTPS-website gebruikt en er zijn geen spel- of grammaticafouten. In dit geval is de afzender duidelijk verdacht. Google ArAutoBot zou toch wel wat vraagtekens moeten oproepen. Maar als u druk aan het werk bent en er slechts een vluchtige blik op werpt, ziet u dit detail makkelijk over het hoofd.

Zoals u ziet, heeft naar behoren opgestelde spear phishing-e-mail veel van de eerder genoemde kenmerken niet. De e-mail is aan een welbepaalde persoon gericht, er wordt een HTTPS-website gebruikt en er zijn geen spel- of grammaticafouten. In dit geval is de afzender duidelijk verdacht. Google ArAutoBot zou toch wel wat vraagtekens moeten oproepen. Maar als u druk aan het werk bent en er slechts een vluchtige blik op werpt, ziet u dit detail makkelijk over het hoofd.

Soms zijn nepaccounts lastiger te herkennen. Door letters uit andere talen te gebruiken die lijken op Engelse letters, lijkt de URL identiek, hoewel hij technisch gezien anders is. De Griekse hoofdletter A ziet er voor het menselijk oog hetzelfde uit als een Engelse hoofdletter A, maar voor een computer zijn deze twee verschillend.

Deze e-mailberichten zijn mede zo succesvol omdat ze op maat gemaakt zijn. U kunt dergelijke aanvallen voorkomen door bijvoorbeeld van tevoren te laten weten dat er een e-mailbericht aankomt of twee keer te controleren om wat voor bijlagen of koppelingen het gaat voordat u deze opent. Toch lijkt het erop dat veel mensen zich niet of nauwelijks willen voorbereiden op phishingaanvallen. En precies daarom gebruiken hackers dit middel zo graag.

Help! Er zit een phishingbericht in mijn postvak!

Als u een e-mailadres hebt, is de kans heel groot dat u op een gegeven moment een phishingbericht ontvangt. Dat is geen reden voor paniek. We hebben een lijst opgesteld met eenvoudige stappen die u kunt uitvoeren wanneer u hiermee te maken krijgt.

Stap 1: Verwijderen die hap

Dat is alles!

Nou ja, er komt wel iets meer bij kijken. Hoewel een normale phishingaanval onvermijdbaar is, kan deze worden genegeerd. Als u echter een spear-phishingbericht in uw postvak aantreft, is het van groot belang dat u dit meldt bij uw manager en bij de IT-afdeling (indien aanwezig). Een hacker stelt zich niet tevreden met één e-mailbericht. De kans is groot dat meerdere werknemers in de komende weken of maanden doelwit zijn. Daarom is het niet alleen belangrijk dat iedereen alert blijft, maar moet ook worden onderzocht of een andere, minder goed geïnformeerde werknemer per ongeluk heeft toegehapt. Hoe sneller gaten in de beveiliging worden gedicht, hoe kleiner de schade.

Veel voorkomende phishingberichten kunnen ook via OnGuardOnline.gov bij de Amerikaanse Federal Trade Commission worden gemeld. Op deze website staat ook interessante informatie over onder meer oplichting en phishing. Als het meezit, leidt uw melding er misschien toe dat er iemand wordt gearresteerd.

Hoe kan ik phishingaanvallen voorkomen?

Zoals gezegd is phishing schering en inslag. Met een antispamprogramma krijgt u minder e-mailberichten, maar er glippen er altijd een paar door het net. Dat is vervelend, maar onvermijdelijk. U kunt beter alert blijven en uzelf wapenen tegen de mogelijke gevolgen, mocht u toch in de fout gaan.

Blijf opletten

De beste manier om geen slachtoffer te worden van phishing is door elk e-mailbericht te controleren dat u ook maar een beetje verdacht vindt.

-

Controleer de spelling en grammatica.

-

Controleer of de koppelingen veilig zijn of gebruik de webbrowser.

-

Let op de bestandsextensies.

-

Bekijk of het retouradres logisch is.

-

Controleer of alles specifiek is en de afzender zijn identiteit kan aantonen.

Alles twee keer controleren duurt maar een paar seconden, maar kan u een hoop ellende besparen. Laat het dus niet versloffen.

Gebruik een antispamprogramma

De meeste e-mailproviders maken gebruik van een ingebouwd antispamfilter, maar dat is niet altijd even effectief. Een extern spamfilter kan helpen om troep tegen te houden en te voorkomen dat er phishingberichten doorheen glippen. Het probleem is alleen dat deze vaak alleen met het postvak op de desktop werken.

Denk na voordat u een e-mailadres opgeeft

Wanneer u een algemeen bekend e-mailadres gebruikt, vraagt u om phishingberichten. U doet er goed aan twee of meer e-mailadressen te gebruiken. Een voor aanmelding bij websites en het maken van accounts en een voor privé- of professioneel gebruik. Op die manier komen de meeste phishingberichten terecht bij het eerste account, dat u toch niet vaak gebruikt.

Oude vertrouwde beveiligingsoftware

Zoals gezegd worden phishingberichten gebruikt om een virus bij u te bezorgen. Meer niet. Dit betekent niet dat malware zomaar langs het antivirusprogramma op uw pc of telefoon kan glippen. Iets eenvoudigs zoals AVG AntiVirus FREE beschermt uw computer als u per ongeluk een misleidende bijlage probeert te downloaden. Een goede bescherming kan u ook behoeden voor nepwebsites. Alle sites worden gecontroleerd op de aanwezigheid van een authentiek en betrouwbaar beveiligingscertificaat. Hierdoor loopt u nooit het gevaar dat u per ongeluk een nepwebsite bezoekt waaraan hackers zo hard hebben gewerkt.

Een toelichting op "vishing"

Uiteraard werken de hierboven beschreven maatregelen niet als er sprake is van "vishing", maar dat betekent niet dat u helemaal niets kunt doen om uzelf te beschermen. Apple, Microsoft en andere techreuzen zullen u nooit of te nimmer bellen over een "probleem" met uw apparaat en zeker niet via "onafhankelijke tussenpersonen". Krijgt u ooit een dergelijk telefoontje, dan kunt u gewoon ophangen of de persoon aan de andere kant voor de gek houden. Maak er wat leuks van! Wordt u gebeld door bijvoorbeeld een bank, dan wordt u altijd aangesproken met uw naam. Daarnaast moet u mogelijk controlevragen beantwoorden om uw identiteit te bevestigen. Er zal nooit naar uw pincode, uw burgerservicenummer of een ander privacygevoelig nummer worden gevraagd. Hetzelfde geldt als u wordt gebeld door de politie. Ook dan hoeft u nooit telefonisch uw bankgegevens door te geven.

Techreuzen zullen u nooit bellen over een "probleem" met uw apparaat. Voel u dus niet bezwaard om de oplichter voor de gek houden.

Als u wordt gebeld door iemand die zegt van de belastingdienst of een organisatie te zijn waarbij u een "schuld" hebt en u vraagt om geld over te maken via een bankoverschrijving of prepaidkaart, kunt u ervan uitgaan dat het om oplichting gaat. Deze manieren om geld te versturen kunnen niet worden getraceerd en zijn daarom bij oplichters in trek.

Wat als u nog steeds twijfelt? Hang op en bel terug. Bel wel het nummer dat op de officiële website van de organisatie wordt vermeld. Legitieme organisaties hebben daar geen problemen mee. Alleen oplichters zullen protesteren.

Tot slot

Het volgende scenario komt u vast bekend voor.

Een 29-jarige dakdekker meldt zich na een lange werkdag aan bij zijn e-mailaccount. Hij bladert door zijn e-mail en komt een opmerkelijk bericht tegen: een vreemde vraagt hem om samen te werken aan een Google-document. Hij is wel benieuwd naar de afzender en het nieuwsgierige aagje in hem is heel geïnteresseerd in de inhoud van het document.

Voordat hij op de knop "Openen in Documenten" klikt, laat hij de muisaanwijzer even op de koppeling rusten. Hij bekijkt de URL die wordt weergegeven en beseft dat de bestemming van de koppeling in ieder geval geen Google-document is. Opgelucht verwijdert hij het e-mailbericht en gaat verder met zijn bezigheden.

Dit verhaal is misschien niet zo spannend en dramatisch als de verloren miljoenen van een Nigeriaanse prins, maar het is wel wat we vaker willen horen: mensen die hun gezond verstand gebruiken en uit hun doppen kijken op internet. Met wat beleid en voorzichtigheid maakt u het grootste en populairste hulpmiddel van hackers volkomen waardeloos.

Als dat geen machtig gevoel geeft?

.png)

.png)

Hoewel irritant, is spam op zich niet illegaal of echt "verkeerd". Net als met veel dingen in het leven is spam net zo goed of slecht als de mensen die er gebruik van maken. Of het nu om een lokaal bedrijf gaat dat zijn lage tarieven aan de man wil brengen of een hacker die zijn alles vernietigende supervirus wil verspreiden. Het is dus een populair hulpmiddel voor phishers. Maar de termen kunnen niet door elkaar worden gebruikt.

Hoewel irritant, is spam op zich niet illegaal of echt "verkeerd". Net als met veel dingen in het leven is spam net zo goed of slecht als de mensen die er gebruik van maken. Of het nu om een lokaal bedrijf gaat dat zijn lage tarieven aan de man wil brengen of een hacker die zijn alles vernietigende supervirus wil verspreiden. Het is dus een populair hulpmiddel voor phishers. Maar de termen kunnen niet door elkaar worden gebruikt. Dit voorbeeld van een clone-phishingbericht voldoet glansrijk aan alle criteria. Zo is het bericht niet rechtstreeks aan de ontvanger gericht en bevat de tekst van het bericht geen persoonlijke elementen. Om de authenticiteit ervan te bewijzen bevatten echte e-mailberichten van legitieme bedrijven of instellingen uw naam, rekeningnummer of andere informatie waarmee kan worden aangetoond dat het bericht echt is. Dat is bij dit e-mailbericht niet het geval.

Dit voorbeeld van een clone-phishingbericht voldoet glansrijk aan alle criteria. Zo is het bericht niet rechtstreeks aan de ontvanger gericht en bevat de tekst van het bericht geen persoonlijke elementen. Om de authenticiteit ervan te bewijzen bevatten echte e-mailberichten van legitieme bedrijven of instellingen uw naam, rekeningnummer of andere informatie waarmee kan worden aangetoond dat het bericht echt is. Dat is bij dit e-mailbericht niet het geval. Als u de muisaanwijzer erboven houdt, ziet u echter waar de koppeling naartoe leidt. Mocht u ooit een dergelijk e-mailbericht ontvangen, dan kunt u beter niet op de koppeling klikken. Ga in plaats daarvan rechtstreeks naar de pagina in de webbrowser. Zo weet u zeker dat het om de echte site gaat.

Als u de muisaanwijzer erboven houdt, ziet u echter waar de koppeling naartoe leidt. Mocht u ooit een dergelijk e-mailbericht ontvangen, dan kunt u beter niet op de koppeling klikken. Ga in plaats daarvan rechtstreeks naar de pagina in de webbrowser. Zo weet u zeker dat het om de echte site gaat. Dit is een voorbeeld van de nieuwste malware in Google Documenten waarover we het eerder hadden. Zodra u op de knop "Openen in Documenten" klikt, komt er malware op uw computer terecht. Nog een voorbeeld:

Dit is een voorbeeld van de nieuwste malware in Google Documenten waarover we het eerder hadden. Zodra u op de knop "Openen in Documenten" klikt, komt er malware op uw computer terecht. Nog een voorbeeld: Sommige zijn zelfs nog minder subtiel:

Sommige zijn zelfs nog minder subtiel: Deze e-mailberichten proberen u niet echt om de tuin te leiden. Mensen die hun gezonde verstand gebruiken en logisch nadenken verwijderen deze berichten gewoon. Hackers zetten eerder in op de onverschilligheid en nieuwsgierigheid van mensen, een methode die ze ook gebruiken om mensen over te halen om geïnfecteerde USB-stations aan te sluiten.

Deze e-mailberichten proberen u niet echt om de tuin te leiden. Mensen die hun gezonde verstand gebruiken en logisch nadenken verwijderen deze berichten gewoon. Hackers zetten eerder in op de onverschilligheid en nieuwsgierigheid van mensen, een methode die ze ook gebruiken om mensen over te halen om geïnfecteerde USB-stations aan te sluiten. Zoals u ziet, heeft naar behoren opgestelde spear phishing-e-mail veel van de eerder genoemde kenmerken niet. De e-mail is aan een welbepaalde persoon gericht, er wordt een HTTPS-website gebruikt en er zijn geen spel- of grammaticafouten. In dit geval is de afzender duidelijk verdacht. Google ArAutoBot zou toch wel wat vraagtekens moeten oproepen. Maar als u druk aan het werk bent en er slechts een vluchtige blik op werpt, ziet u dit detail makkelijk over het hoofd.

Zoals u ziet, heeft naar behoren opgestelde spear phishing-e-mail veel van de eerder genoemde kenmerken niet. De e-mail is aan een welbepaalde persoon gericht, er wordt een HTTPS-website gebruikt en er zijn geen spel- of grammaticafouten. In dit geval is de afzender duidelijk verdacht. Google ArAutoBot zou toch wel wat vraagtekens moeten oproepen. Maar als u druk aan het werk bent en er slechts een vluchtige blik op werpt, ziet u dit detail makkelijk over het hoofd.