Che cosa si intende per cracking delle password?

Il cracking di una password è l'atto con cui viene scoperta la password di un utente. I siti Web adottano tecniche di criptaggio per salvare le tue password al fine di evitare che vengano identificate da terzi. Gli hacker malintenzionati e i criminali informatici utilizzano metodi di cracking delle password per aggirare le misure di criptaggio, scoprire le tue password e accedere alle tue informazioni personali.

Tecniche comuni di cracking delle password

La tua password viene conservata sul server di un sito Web sotto forma di stringa di caratteri criptata che prende il nome di hash. Gli hacker non possono invertire gli algoritmi di hashing e scoprire la password, ma possono adottare molte tecniche di cracking delle password per ottenere ciò che vogliono. Possono persino indurti a digitare la password in un sito Web pericoloso non autorizzato.

Alcuni tipi di attacchi alle password e altri metodi per decifrare le password e aggirare il criptaggio stanno diventando sempre più sofisticati e diversificati. Diamo uno sguardo più da vicino ad alcuni dei migliori metodi di cracking delle password e alle misure che puoi adottare per proteggerti.

Semplice supposizione

Semplice supposizione

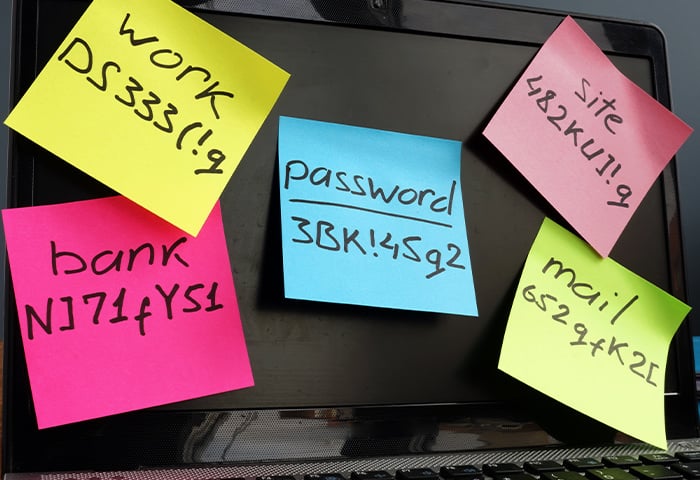

Le password dovrebbero essere difficili da decifrare ma facili da ricordare. Sfortunatamente, le persone sottovalutano i rischi e hanno un'eccessiva tendenza a favorire la facilità di memorizzazione. Spesso è possibile accedere alle informazioni semplicemente indovinando che la password da digitare è la parola "password" stessa.

Altre password comuni includono date di nascita e passatempi preferiti e sono quindi facili da indovinare. Quando imposti le password, non scegliere termini che possono essere facilmente indovinati o trovati online. Utilizza piuttosto password o passphrase lunghe e difficili da indovinare che combinano più parole casuali.

In che modo dunque creare una password complessa che però non rischi di dimenticare? Memorizzare la password o annotarla da qualche parte può essere rischioso. Ecco perché dovresti utilizzare uno strumento per la gestione delle password, che rappresenta un modo molto più sicuro per archiviare le password.

Gli strumenti per la gestione delle password offrono una soluzione sicura per salvare le password.

Gli strumenti per la gestione delle password offrono una soluzione sicura per salvare le password.

Attacco di forza bruta

Attacco di forza bruta

I metodi di forza bruta consistono nel provare ogni combinazione immaginabile di caratteri. Per sferrare attacchi di forza bruta, i cosiddetti password cracker convertono milioni di possibili password in hash e confrontano tali hash con quello associato alla tua password.

Questo metodo richiede molto tempo: più complessa è la password, più tempo ci vuole per decifrarla. Una password sufficientemente complessa richiederebbe centinaia o addirittura migliaia di anni per essere decifrata da un computer potente. Anche se alcuni di questi attacchi si avvalgono della potenza di botnet, una password ben fatta può comunque eludere un attacco di forza bruta.

Un attacco di hacking di forza bruta può anche sfruttare tecniche di riciclaggio delle credenziali, ovvero l'uso di combinazioni di nomi utente e password già decifrati in passato. In modo analogo, gli attacchi di forza bruta inversa partono da una password comune (come la parola "password") e tentano invece di identificare i possibili nomi utente.

Poiché la gamma di metodi per decifrare le password è diventata più sofisticata, l'utilizzo di software per il monitoraggio delle violazioni dei dati ha assunto un'importanza quanto mai rilevante. AVG BreachGuard ti avviserà quando una delle tue password viene identificata in una violazione e ti darà consigli su come rafforzare la sicurezza delle password.

Attacco con dizionario

Attacco con dizionario

Gli attacchi con dizionario coinvolgono un'enorme tabella di password semicomuni con i relativi hash. Ad esempio, uno strumento di attacco con dizionario potrebbe confrontare un hash criptato trovato sul server di Facebook con uno di quelli presenti nel suo database. E potrebbe benissimo trovare una corrispondenza.

Le password di esempio utilizzate in questo tipo di attacchi contengono espressioni o parole del dizionario insieme a lievi variazioni. In questo modo, una password con un carattere o un numero casuale in più o in meno potrebbe comunque essere scoperta.

Se ti stai chiedendo come possa esistere un elenco con centinaia di milioni di possibili password, la risposta è che un file contenente così tanto testo occupa in realtà solo pochi gigabyte ed è facilmente scaricabile.

L'elenco di un attacco con dizionario funziona anche come database per password decifrate in precedenza, esponendo a maggiore rischio coloro che riutilizzano le password più volte. Gli attacchi con dizionario sottolineano l'importanza di utilizzare sempre password univoche.

Social engineering

Social engineering

Il social engineering implica la manipolazione delle persone per indurle a divulgare informazioni sensibili. Gli hacker conoscono esattamente i tipi di email che le persone tendono ad aprire senza nemmeno pensarci. Se ricevi un'email che ti avvisa di un imminente problema di sicurezza relativo al tuo account, non fare clic su eventuali collegamenti e non immettere password o altri dati personali.

Altre tattiche includono l'utilizzo di indirizzi email fraudolenti come admin [chiocciola] paypa|.com. Rimarresti sorpreso dal sapere quante persone non notano la differenza tra una L minuscola e il simbolo |.

Per quanto appaia affidabile l'indirizzo, non fare mai clic su un collegamento in un'email che non hai generato tu stesso (nelle email di conferma dell'accesso) o che non è stato inviato da qualcuno che conosci. Gli attacchi di phishing assumono molte forme, ma tutti agiscono nella speranza che tu non riesca a notare qualcosa di sospetto.

Attacco con rainbow table

Attacco con rainbow table

Gli attacchi con rainbow table eliminano la necessità di archiviare centinaia di milioni di combinazioni di password e hash. Le rainbow table memorizzano parti di hash prima di cercare di individuare l'intera stringa, riducendo così il volume di dati e semplificando la ricerca di combinazioni di password e hash.

Diversamente dagli attacchi di forza bruta, che richiedono molto tempo, e dagli attacchi con dizionario, che occupano molto spazio (perché la ricerca deve essere eseguita in file di grandi dimensioni), gli attacchi con rainbow table si basano su determinati compromessi e riducono la quantità di tempo e spazio necessari. Questa tattica si è dimostrata molto efficace, soprattutto con il popolare strumento RainbowCrack.

Attacco con maschera

Attacco con maschera

Gli attacchi con maschera si basano sul presupposto che una password abbia un formato comune (ad esempio con una lettera maiuscola iniziale seguita da diverse lettere minuscole) anziché esaminare ogni possibile iterazione. In questo modo, gli attacchi con maschera possono decifrare le password in pochi minuti rispetto all'infinità di tempo che potrebbe richiedere un attacco di hacking di forza bruta.

Spidering

Spidering

Lo spidering consiste nell'esaminare le comunicazioni interne o esterne di un'azienda per trovare espressioni o termini gergali che i dipendenti potrebbero utilizzare come password. Analogamente alle password dei singoli utenti, le password aziendali spesso riflettono le attività quotidiane di coloro che le utilizzano. Quanti più documenti di formazione e materiali promozionali ha un'azienda, tanto maggiore è la probabilità che le password dei suoi dipendenti possano essere violate.

Cracking offline

Cracking offline

Il cracking offline avviene quando un hacker recupera un set di password con hash da un server compromesso e quindi abbina una password di testo semplice all'hash corrispondente in modalità offline. Il sito Web host non ha alcuna idea di quello sta succedendo e l'hacker ha tutto il tempo per decifrare la password.

Strumenti di hacking delle password

Gli analizzatori di rete e gli strumenti di acquisizione dei pacchetti sono due tipi di strumenti di cracking delle password che monitorano e intercettano i pacchetti di dati. Questi tipi di strumenti richiedono una connessione di rete, ma una volta stabilita la connessione, sono in grado di convertire in testo normale i bit di dati trasferiti all'interno o all'esterno della rete. Fortunatamente, questi stessi strumenti possono anche aiutare un'azienda a scoprire eventuali violazioni della sicurezza.

Password cracker

Molti dei password cracker più popolari utilizzano una combinazione delle tecniche sopra descritte. La loro facilità d'uso, unita alla crescente domanda di PC super potenti da parte di utenti consumer, rivela il fatto che sempre più persone si stanno appassionando all'hacking.

Proteggiti dal cracking delle password con AVG BreachGuard, che monitora le ultime violazioni di dati e ti avvisa immediatamente se una delle tue password è stata divulgata. Potrai così cambiare rapidamente le password prima che possano essere utilizzate da qualcuno per compromettere i tuoi account.

Malware

Tra gli strumenti di cracking delle password è incluso anche il malware. In particolare, i keylogger sono un tipo di malware che registra segretamente tutte le sequenze di tasti che premi e le invia a chiunque abbia inserito il keylogger nel tuo sistema.

Assicurati di utilizzare il miglior software antivirus disponibile per difenderti da keylogger e da altri tipi di software dannoso. Installando un potente strumento anti-malware potrai tenere il software di hacking delle password alla larga dal tuo dispositivo.

Brutus

Brutus è un password cracker di forza bruta che utilizza un metodo di attacco esaustivo basato su dizionario che consente di formulare infinite ipotesi. Oltre a essere popolare tra i criminali informatici, Brutus può essere utilizzato per scopi legittimi, ad esempio nel caso in cui non si conosca la password del proprio router.

RainbowCrack

RainbowCrack aiuta gli hacker a decifrare le password generando le cosiddette rainbow table, ovvero set di hash precalcolati che accelerano il processo di cracking delle password. Per fortuna, l'uso di rainbow table può essere ostacolato da una tecnica comune nota come salting, un processo in base al quale i siti Web host inseriscono stringhe di testo casuali nelle password di testo normale prima di eseguirne l'hashing nel loro database.

Cain & Abel

Cain & Abel estrae tutte le password che trova in un PC. A meno che tu non cancelli completamente tutti i tuoi file di sistema, un password cracker per Windows 10 come Cain & Abel può estrarre password per indirizzi email, sistemi operativi, connessioni Wi-Fi e altro ancora.

Proteggere con password i file di Word ed Excel può aiutarti a tenere al sicuro informazioni particolarmente sensibili.

Medusa

Medusa funziona confrontando le password rispetto a un elenco di parole e può anche essere utilizzato per estrarre le password da altri computer sulla stessa rete Wi-Fi. Per far funzionare Medusa è necessario un po' di know-how tecnico, ma non è poi così difficile trovare le istruzioni su come utilizzare questo strumento.

La diffusione di strumenti come il password cracker Medusa rende più essenziale che mai l'utilizzo di password o passphrase lunghe, univoche e difficili da indovinare.

ll cracking delle password è illegale?

Il cracking delle password in un servizio online è illegale, a meno che tu non abbia fornito il consenso per testare la sicurezza di un sistema. Anche se tenti decifrare la tua stessa password, l'hacking in un servizio come Facebook consiste di fatto in un'irruzione in un luogo dove non è permesso entrare. Seppur con le migliori intenzioni, ti troveresti in una posizione precaria dal punto di vista legale.

Sia negli Stati Uniti che in altri paesi sono state arrestate persone per aver offerto servizi di cracking delle password. Nel 2014, gli operatori di uno di questi servizi sono stati identificati per aver violato account email e averli tenuti in ostaggio, richiedendo un riscatto per ripristinare l'accesso.

Come posso impedire ad altri di violare le mie password?

Assicurare la privacy delle password può sembrare un'impresa ardua. Ma in realtà sei tu ad avere il controllo: le password violate più di frequente ignorano le pratiche di sicurezza delle password più basilari, ad esempio quella di evitare di utilizzare la parola "password" o una semplice stringa di numeri come "123456".

Ecco in che modo puoi impedire ad altri di violare le tue password.

Crea una password lunga, univoca e difficile da indovinare

-

Includi una varietà di lettere maiuscole e minuscole, oltre a numeri e caratteri speciali.

-

Valuta l'opportunità di utilizzare una passphrase composta da parole casuali e non correlate.

-

Distribuisci nella stringa una serie di caratteri speciali: non limitarti a utilizzare una lettera maiuscola all'inizio della password.

-

Imposta una password con almeno 16 caratteri.

Per proteggere i tuoi account, utilizza passphrase difficili da indovinare, composte da parole casuali.

Per proteggere i tuoi account, utilizza passphrase difficili da indovinare, composte da parole casuali.

Anche i metodi più sofisticati in esecuzione sulle macchine più potenti impiegherebbero anni per decifrare una password che controlla tutte quelle caselle. Un efficace strumento per la gestione delle password può persino generare automaticamente password complesse, evitando fin da subito il disturbo di doverne inventare una.

Tieni un antivirus sempre in esecuzione

Un potente software anti-malware è in grado di individuare un keylogger prima ancora che abbia la possibilità di registrare dati sensibili. AVG AntiVirus Free rileverà e bloccherà automaticamente qualsiasi malware indirizzato verso di te, oltre a eseguire la scansione e la rimozione di malware già presente sul tuo dispositivo.

Attiva l'autenticazione a due fattori

Avere il telefono sempre con te può essere un vantaggio. L'autenticazione a due fattori (2FA) aggiunge un ulteriore livello di sicurezza ai tuoi accessi, spesso effettuati tramite un'app per dispositivi mobile o un servizio SMS. Anche se è accaduto che alcuni hacker abbiano falsificato i messaggi di testo 2FA, le app di autenticazione sono un metodo altamente sicuro di verifica e protezione degli account.

Utilizza una VPN

Una rete privata virtuale, o VPN (Virtual Private Network), esegue il criptaggio di tutto il traffico Internet, sia in entrata che in uscita. I password cracker riescono talvolta a catturare bit di dati in transito e, in tal caso, i vantaggi offerti dalle VPN possono tornare davvero utili.

Proteggi le password e i dati personali con AVG BreachGuard

AVG BreachGuard non si limita a eseguire la scansione degli ultimi dump delle password per verificare se le tue sono state divulgate, ma impedisce anche la raccolta dei dati da parte di terzi, riducendo la capacità dei broker di dati di archiviare i tuoi dati sui loro server. Tieni le tue password al sicuro con AVG BreachGuard.

Gli strumenti per la gestione delle password offrono una soluzione sicura per salvare le password.

Gli strumenti per la gestione delle password offrono una soluzione sicura per salvare le password. Per proteggere i tuoi account, utilizza passphrase difficili da indovinare, composte da parole casuali.

Per proteggere i tuoi account, utilizza passphrase difficili da indovinare, composte da parole casuali.

/How-to-choose-the-best-password-manager-Thumb.jpg)